CompTIA Security+ SY0-701 4.2 学习指南:资产管理

Source: Dev.to

1. 采购与采购流程

获取新技术很少像在货架上直接购买产品那样简单。在专业环境中,这是一套高度结构化的流程,旨在确保财政责任和技术兼容性。

采购工作流

| 步骤 | 描述 |

|---|---|

| 发起 | 终端用户 确认对特定硬件或软件的需求。 |

| 协作 | 用户与 IT 部门 合作以验证技术需求,并与 采购部门 合作处理后勤事务。 |

| 批准 | 进行预算分析;需要 IT、采购以及公司管理层的正式签字。 |

| 谈判 | 组织与供应商谈判,以获取最佳价格、优惠的许可条款和合同细节。 |

| 交付与开票 | 条款确定后,供应商交付货物并开具 发票。 |

| 付款条款 | 发票通常包含 “Net 30” 或 “Net 60” 条款,意味着付款在收货后 30 天或 60 天内到期。 |

2. 资产跟踪与库存管理

一旦收到有形产品,必须将其录入中央资产跟踪系统。该系统使组织能够管理资产的整个生命周期。

关键跟踪数据

- 所有权 – 每项资产都分配给个人(例如,发放给员工的笔记本电脑)。这有助于 IT 在进行更新或维修时定位设备。

- 资产类型 – 分类为笔记本电脑、台式机、移动设备等。

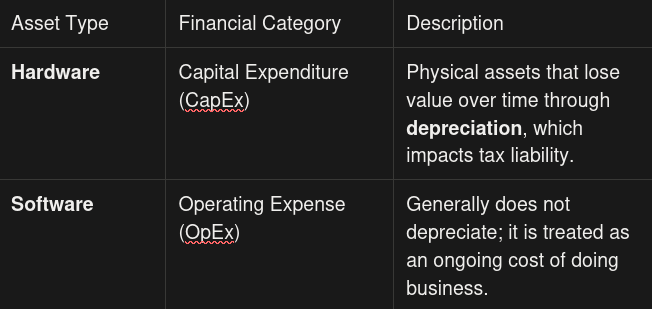

- 硬件与软件 – 区分两者对财务和税务目的至关重要。

高级跟踪概念

- 库存识别 – IT 可以生成报告,列出网络上每个路由器、线缆和硬件组件,帮助服务台准确定位与支持工单相关的具体品牌和型号。

- 枚举 – 将单一实体拆分为其组件(例如,台式机的枚举包括 CPU、内存、存储驱动器、键盘、鼠标等)。

- 资产标签 – 附在设备上的实体标签或条形码。它们将实物与数字记录关联,并作为防盗或帮助找回的安全特性。

3. 媒体清理与处置

当资产达到使用寿命终点或需要重新分配时,存储驱动器上的数据必须谨慎处理,以防止未经授权的访问。

重用 vs. 处置

- 内部重用 – 如果设备从一名员工转交给另一名员工,使用 安全删除工具 覆盖数据,使其不可恢复。在某些情况下,只需删除特定的敏感文件。

- 退役 / 回收 – 如果设备离开组织,则需要更为彻底的清理。

物理销毁方法

| 方法 | 描述 |

|---|---|

| 粉碎 / 碎化 | 工业机械将硬盘研磨成小碎片。 |

| 钻孔 / 锤击 | 在磁盘盘片上打孔或敲击,使其不可读。 |

| 焚烧 | 通过火焰销毁硬盘。 |

| 消磁 | 使用强大的电磁场抹除数据,使大多数硬盘无法使用。 |

第三方处置

大型组织通常会与认证的电子废物回收商或数据销毁供应商签约,以确保符合监管要求并获取销毁证明。

销毁证书

当组织淘汰成千上万台设备时,常会聘请第三方承包商。为维护 保管链 并证明数据已被彻底清除,承包商必须提供 销毁证书。该文件确认所提供的特定硬盘已被销毁。

4. 数据保留

虽然某些数据必须销毁,但其他数据必须保留。Data Retention 涉及在特定时间段内保存原始来源、复制件和备份。

- 法律强制要求: 某些法规要求组织保留财务记录或电子邮件一定年限。

- 政策与程序: 组织应制定书面政策,明确 保留哪些数据 以及 保留多长时间。

- 运营收益: 保留是 灾难恢复 的最佳实践。若数据意外被删除或站点故障,已保留的备份可让业务在新地点恢复运营。

有效的资产管理是所有其他安全控制构建的基础。毕竟,如果你不知道设备是否存在、谁拥有它或它位于何处,怎么可能保护它?通过掌握资产的整个生命周期——从最初采购到最终销毁证书——你可以确保组织在财政上负责任且数据安全。

思考: 如果你的组织明天遭遇灾难,当前的资产清单是否足够详细,能够向保险公司和利益相关者准确说明损失情况?

后续步骤

不要止步于此!将硬件和软件管理的概念应用到你的家庭网络:

- 创建一个简单的设备电子表格。

- 包含 设备名称、购买日期 和 序列号 列。

此实践练习将帮助你巩固库存管理的理解,助力你继续迈向 CompTIA Security+ 认证的旅程。