Zyxel, 12개가 넘는 라우터에 영향을 미치는 치명적인 RCE 결함 경고

Source: Bleeping Computer

대만 네트워킹 공급업체 Zyxel은 10여 대 이상의 라우터 모델에 영향을 미치는 심각한 취약점을 해결하기 위해 보안 업데이트를 발표했습니다. 이 결함을 통해 패치되지 않은 장치에서 인증되지 않은 공격자가 원격 명령 실행을 할 수 있습니다.

취약점 개요 (CVE‑2025‑13942)

- 유형: UPnP 기능에서의 명령어 삽입

- 영향을 받는 제품:

- 4G LTE / 5G NR CPE

- DSL / Ethernet CPE

- Fiber ONT

- 무선 익스텐더

- 영향: 인증되지 않은 원격 공격자가 악의적으로 조작된 UPnP SOAP 요청을 전송함으로써 운영 체제 명령을 실행할 수 있습니다.

“이 장치들은 기본적으로 WAN 접근이 비활성화되어 있으며, WAN 접근과 취약한 UPnP 기능이 모두 활성화된 경우에만 원격으로 공격을 수행할 수 있다는 점에 유의해야 합니다.” – Zyxel 보안 권고.

악용 조건

- WAN 접근이 활성화되어 있어야 함(기본 비활성).

- UPnP가 장치에서 활성화되어 있어야 함.

추가 패치

같은 날 Zyxel은 두 개의 고위험, 인증 후 명령어 삽입 취약점도 패치했습니다:

- CVE‑2025‑13943 – CVE record

- CVE‑2026‑1459 – CVE record

두 취약점 모두 손상된 자격 증명을 가진 위협 행위자가 OS 명령을 실행할 수 있게 합니다.

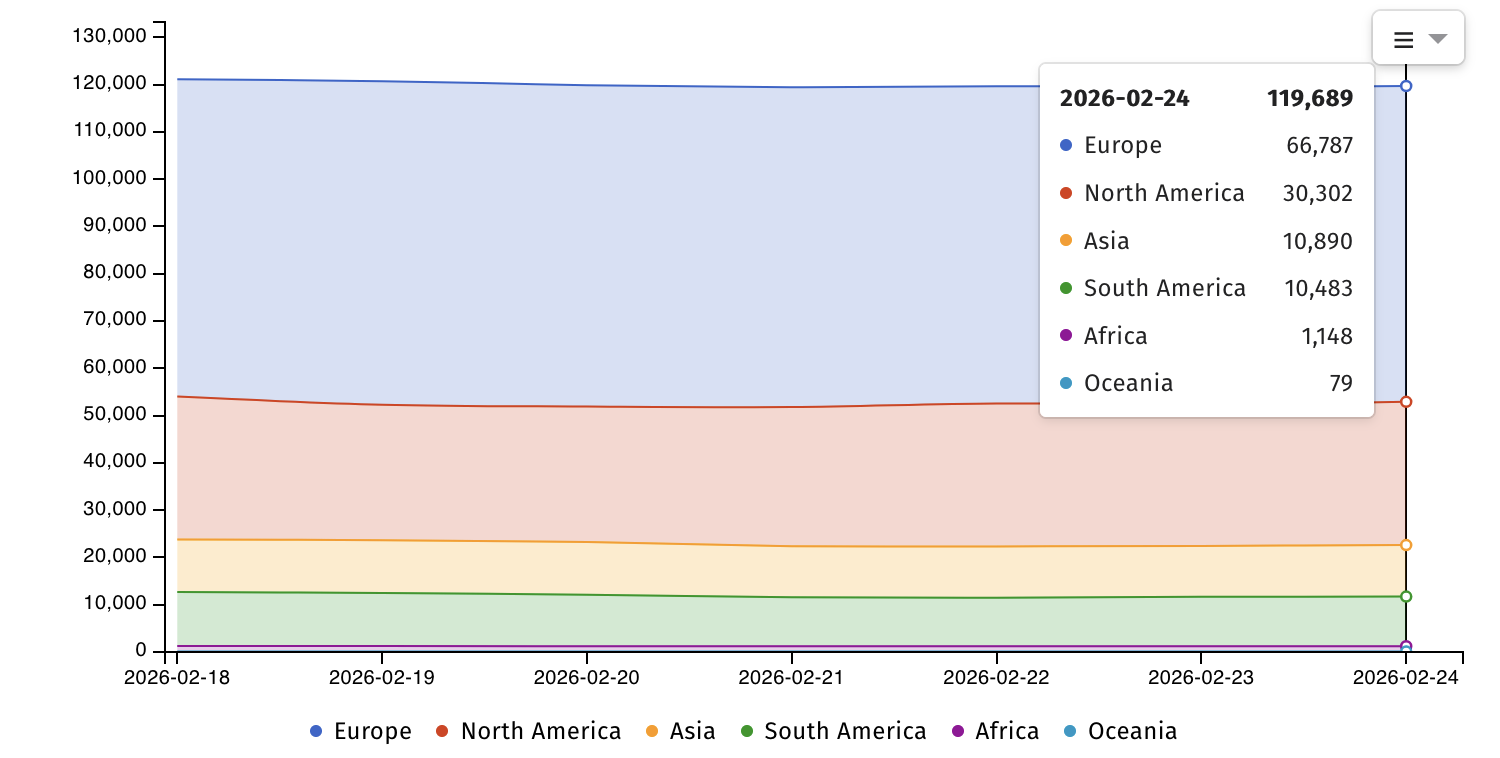

노출 통계

Shadowserver는 약 120,000대의 인터넷에 노출된 Zyxel 장치를 추적하고 있으며, 그 중 76,000대 이상이 라우터입니다.

인터넷에 노출된 Zyxel 장치 (Shadowserver)

정부 추적

미국 사이버보안 및 인프라 보안청(CISA)은 현재 라우터, 방화벽 및 NAS 장치를 대상으로 12개의 Zyxel 취약점을 추적하고 있으며, 이들 중 일부는 실제 공격에 활용되고 있습니다.

보안 취약점 카탈로그 보기

레거시 장치 및 수명 종료(EOL) 문제

이번 달 초 Zyxel은 수명 종료된 라우터를 대상으로 하는 공격에 활용되고 있는 두 개의 제로데이 취약점(CVE‑2024‑40891, CVE‑2024‑40892)을 패치하지 않을 것이라고 발표했습니다. 회사는 고객에게 해당 장치를 최신 지원 모델로 교체할 것을 권고했습니다.

영향을 받는 레거시 모델:

VMG1312‑B10A, VMG1312‑B10B, VMG1312‑B10E, VMG3312‑B10A, VMG3313‑B10A, VMG3926‑B10B, VMG4325‑B10A, VMG4380‑B10A, VMG8324‑B10A, VMG8924‑B10A, SBG3300, SBG3500.

기업 규모

Zyxel은 전 세계 150개 시장에서 100만 개 이상의 기업이 자사의 네트워킹 제품을 사용하고 있다고 주장합니다.