identity가 약점이 아닐 때도, access는 여전히 약점이다

Source: Bleeping Computer

변화하는 인력 아이덴티티 풍경

수년간 아이덴티티는 인력 보안의 기반으로 여겨져 왔습니다. 가정은 간단했습니다: 조직이 사용자를 신뢰성 있게 확인할 수 있다면, 접근 권한을 자신 있게 부여할 수 있다는 것이었습니다.

그 논리는 직원들이 기업 장치에서 예측 가능한 조건으로 기업 네트워크에 접속하던 시절에만 통했습니다. 오늘날은 접근 방식이 실제로 사용되거나 악용되는 방식을 더 이상 반영하지 못합니다.

기존 모델이 실패하는 이유

-

현대 인력은 여러 위치, 네트워크, 그리고 시간대에 걸쳐 활동합니다.

직원들은 기업용 노트북, 개인 장치, 그리고 제3자 엔드포인트 사이를 일상적으로 전환합니다.

(현대 인력에 대해 더 읽어보기) -

접근은 더 이상 단일 환경이나 장치에 고정되지 않습니다.

보안 팀은 이러한 유연성을 지원하면서 노출을 늘리거나 생산성을 방해하지 않아야 합니다. 이는 접근 결정을 내리는 데 사용되는 신호가 더 시끄럽고, 파편화되며, 스스로 신뢰하기 어려워지는 상황에서도 마찬가지입니다.

(장치가 보안에 어떻게 기여하는지 알아보기)

Identity ≠ Risk

보안·규정 준수된 장치에서 시스템에 접근하는 정당한 사용자는 구식이거나 관리되지 않거나 손상된 엔드포인트에서 접근하는 동일 사용자의 위험과 근본적으로 다릅니다. 그러나 많은 접근 모델은 여전히 이러한 시나리오를 동등하게 취급하며, 장치 상태를 부차적이거나 정적인 요소로 두고 주로 신원에 기반해 접근을 허용합니다.

“신원‑우선” 모델이 부족한 이유

-

인증 후 장치 위험이 변한다.

엔드포인트는 구성 드리프트, 보안 제어 비활성화, 업데이트 지연 등으로 지속적으로 상태가 변합니다—대부분 접근이 허용된 뒤에 발생합니다. -

신뢰가 정적으로 유지된다.

접근 결정을 로그인 시점에 존재하는 조건에만 연결하면, 기본 위험 프로파일이 악화되어도 신뢰가 그대로 유지됩니다.

가장 눈에 띄는 격차

| 접근 경로 | 일반적인 사각지대 | 왜 중요한가 |

|---|---|---|

| 레거시 프로토콜 | 현대적인 조건부 접근 정책 부재 | 의사결정에 필요한 컨텍스트가 제한됨 |

| 원격 접근 도구 (예: RDP) | 밴드 외 세션 | 초기 로그인 이후 신뢰가 연장됨 |

| 브라우저가 아닌 워크플로우 | 지속적인 장치 평가 부재 | 세션 토큰이 탈취될 수 있음 |

공격자가 사각지대를 이용하는 방법

- 잘못된 신뢰 재사용 – 인증을 깨뜨리는 대신 기존 신뢰를 재활용.

- 손상된 엔드포인트에서 세션 토큰 탈취.

- 신뢰받던 장치가 나중에 불안정해져도 MFA 우회.

“침입보다 로그인이 더 쉽다.”

올바른 신원이라도 잘못된 장치에서 제시되면 현대적인 제어를 우회하고 레이더 아래에 머무를 수 있는 가장 신뢰할 수 있는 방법 중 하나입니다.

요약

- 신원은 시작점에 불과합니다. 장치 상태, 포스처, 컨텍스트를 지속적으로 평가해야 위험을 현실에 맞출 수 있습니다.

- 정적 로그인 시점 결정에서 동적 세션 전체 평가로 전환하여 신뢰 격차를 메우고 “올바른 신원, 잘못된 장치” 시나리오를 악용하는 공격자를 방지합니다.

왜 제로 트러스트가 종종 기대에 미치지 못하는가

Zero Trust 는 보안 원칙으로 널리 받아들여지고 있지만, 실제로는 직원 접근에 일관되게 적용되지 않는 경우가 많습니다. 신원 제어 가 성숙해졌음에도 불구하고, 진전은 종종 장치 계층에서 정체됩니다—특히 브라우저 기반 또는 최신 조건부 접근 프레임워크 밖의 접근 경로는 기본적으로 신뢰를 상속받기 때문입니다.

주요 과제

-

장치 신뢰가 복잡성을 더함

- 관리되지 않거나 개인 장치는 일관되게 평가하기 어렵습니다.

- 규정 준수 검사는 종종 정적이며 지속적이지 않습니다.

- 접근이 시작되는 방식에 따라 시행이 달라집니다.

-

도구의 파편화

- 신원 및 엔드포인트 신호가 서로 별도로 설계된 도구에 의해 처리되는 경우가 많습니다.

- 이로 인해 가시성이 파편화되고 의사결정이 일관되지 못합니다.

-

정적이고 경직된 정책

- 시간이 지나면서 접근 정책이 지나치게 경직되고 정적이 될 수 있습니다.

- 지속적인 검증 없이 접근이 허용될 경우, 전통적인 제어 수단은 악의적 행동을 감지하고 대응하는 데 느리게 반응합니다.

결론

진정한 제로 트러스트를 구현하려면 신원과 장치 상태를 지속적이고 통합적으로 검증해야 합니다. 이러한 통합이 없으면 모델은 기대에 미치지 못하고 조직을 신원 남용 및 기타 공격에 취약하게 만들 수 있습니다.

From Identity Checks to Continuous Access Verification

Static, identity‑centric access controls are insufficient; mechanisms must stay effective after authentication and adapt as conditions change.

Solutions such as Infinipoint operationalize this model by extending trust decisions beyond identity and maintaining enforcement as conditions evolve.

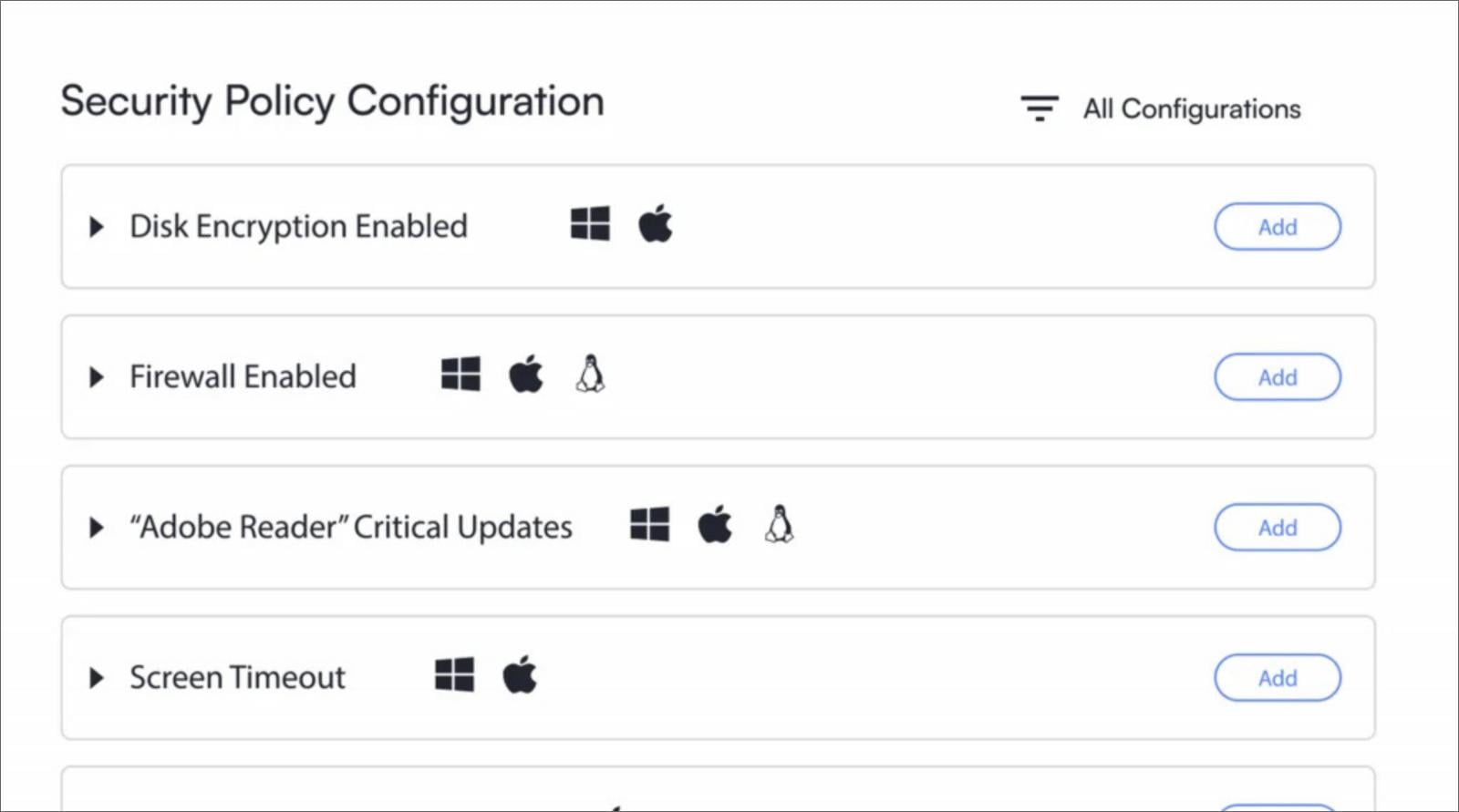

The following measures focus on closing the most common access‑failure points without disrupting how people work.

- 사용자와 디바이스를 지속적으로 검증 – 신원만이 아니라 신뢰할 수 있는 엔드포인트에 접근을 연결함으로써 도난된 자격 증명, 세션 토큰 탈취, 그리고 MFA 우회 기술의 효과를 감소시킵니다.

- 디바이스 기반 접근 제어 적용 – 승인된 하드웨어 등록을 가능하게 하고, 사용자당 디바이스 수와 유형을 제한하며, 기업, 개인, 제3자 엔드포인트를 구분하여 신뢰할 수 없는 디바이스에서 유효한 자격 증명을 재사용하는 공격을 방지합니다.

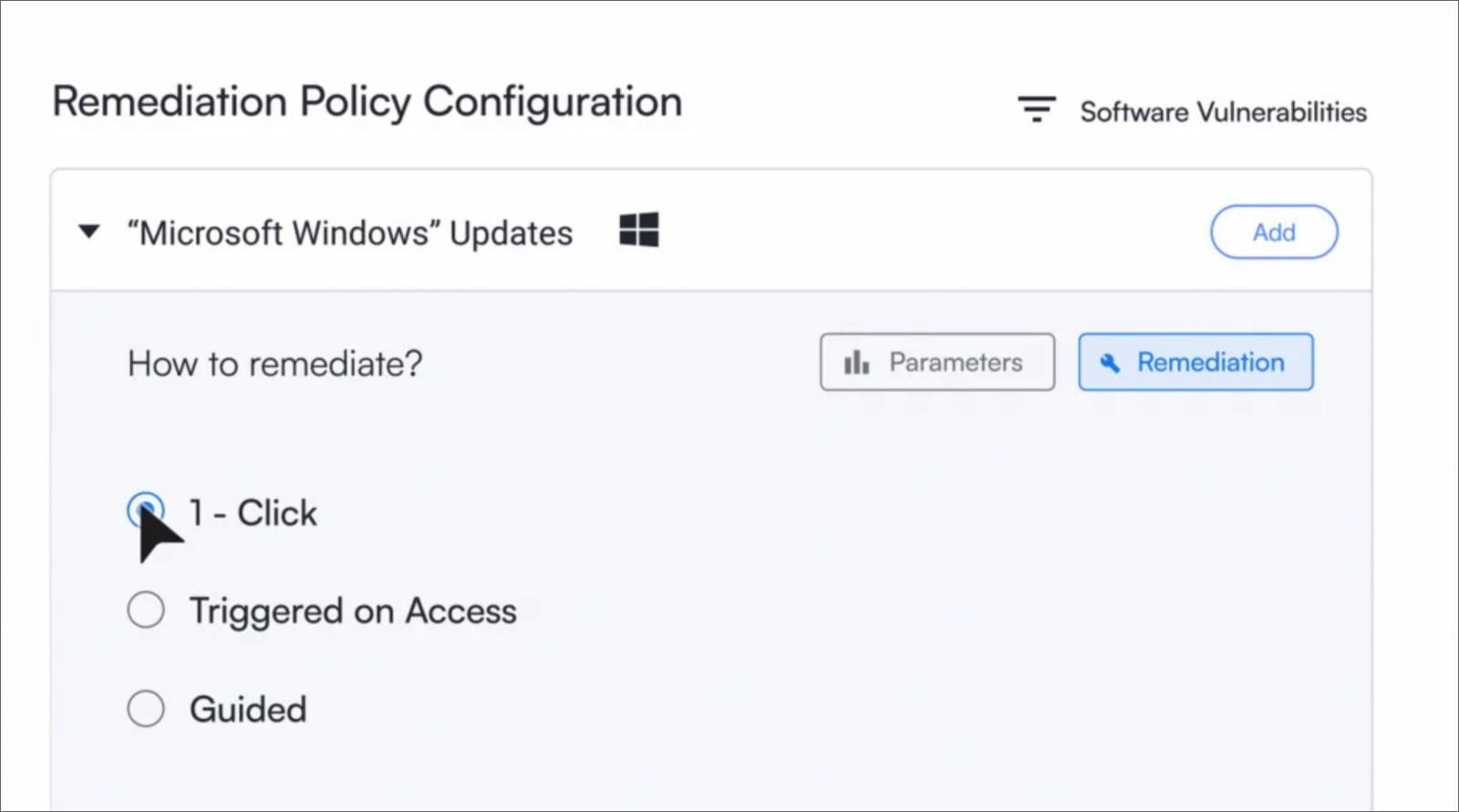

- 방해 없이 보안 강제 – 비례적인 강제 적용을 통해 조직이 위험에 대응하면서도 정당한 작업을 불필요하게 중단하지 않도록 합니다. 조건부 제한 및 유예 기간을 제공하여 사용자가 문제를 해결할 시간을 주면서 보안 제어를 유지합니다.

- 신뢰 복구를 위한 셀프 서비스 복구 활성화 – 암호화 활성화나 운영 체제 업데이트와 같은 작업을 원클릭으로 복구함으로써 신뢰를 효율적으로 회복하고, 지원 티켓 및 IT 업무 부담을 줄이며 보안 표준을 유지합니다.

Specops, the Identity and Access Management division of Outpost24, delivers these controls through Infinipoint, enabling zero‑trust workforce access that verifies both users and devices at every access point and continuously throughout each session across Windows, macOS, Linux, and mobile platforms.

Specops 전문가와 상담하기 about enforcing device‑based Zero Trust access beyond identity.

Sponsored and written by Specops Software.