영국, 중국 해커가 proxy networks를 이용해 탐지를 회피한다는 경고

Source: Bleeping Computer

공동 자문 요약

영국 국가 사이버 보안 센터(NCSC‑UK)와 국제 파트너들은 중국 연계 해커들이 대규모 프록시 네트워크를 이용해 탈취한 소비자 기기를 통해 탐지를 피하고 악성 활동을 위장하고 있다고 경고했습니다.

미국, 호주, 캐나다, 독일, 일본, 네덜란드, 뉴질랜드, 스페인, 스웨덴 기관들이 공동 서명한 이 자문은 대부분의 중국 해킹 그룹이 개별적으로 확보한 인프라에서 탈취된 장치들의 방대한 봇넷—주로 소규모 사무실 및 가정 사무실(SOHO) 라우터, 인터넷 연결 카메라, 비디오 레코더, 네트워크 연결 스토리지(NAS) 장비—으로 전환했음을 밝히고 있습니다.

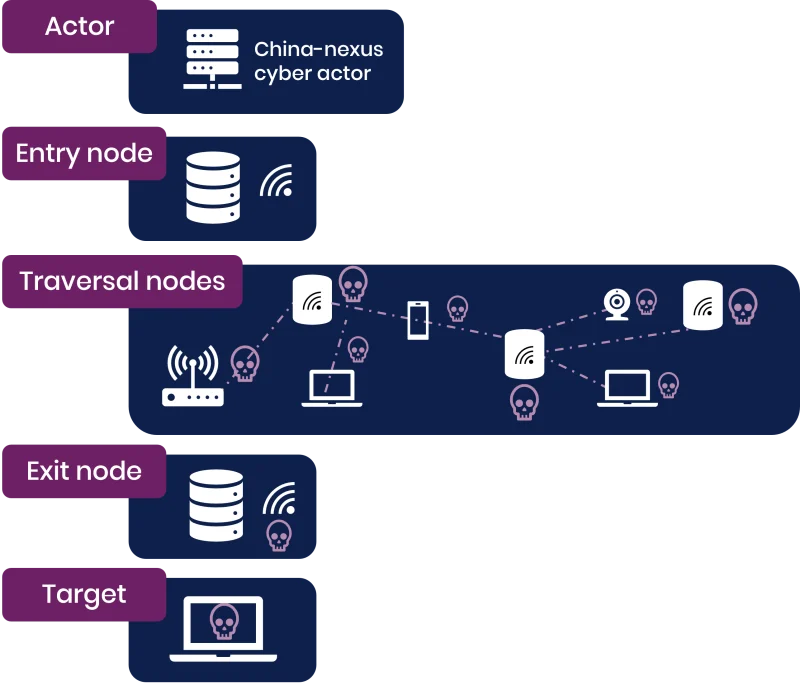

이러한 대규모 봇넷을 통해 위협 행위자는 손상된 장치들의 체인을 통해 트래픽을 라우팅할 수 있습니다. 네트워크에 한 지점으로 진입한 뒤 여러 중간 노드를 거쳐 목표에 가까운 지점에서 나가게 함으로써 지리적 탐지를 회피합니다.

“NCSC는 대부분의 중국 연계 위협 행위자들이 이러한 네트워크를 사용하고 있다고 판단합니다… 다수의 은밀한 네트워크가 생성되어 지속적으로 업데이트되고 있으며, 하나의 은밀한 네트워크가 여러 행위자에 의해 사용될 수 있습니다.”

“이 네트워크는 주로 손상된 소규모 사무실·가정 사무실(SOHO) 라우터와 사물인터넷(IoT) 및 스마트 장치들로 구성됩니다.”

— 공동 자문 (NCSC)

Covert network basic setup (NCSC‑UK)

주목할 만한 봇넷

Raptor Train

- Scope: 2024년에 전 세계에서 260,000대 이상의 장치를 감염시켰음.

- Attribution: FBI는 이를 중국 국가 지원 해킹 그룹 Flax Typhoon와 2025년 1월 제재된 중국 기업 Integrity Technology Group과 연결시켰음.

- Disruption: FBI는 2024년 9월 Black Lotus Labs의 지원을 받아 랩터 트레인을 차단했으며, 이 봇넷이 주로 미국과 대만의 군사, 정부, 고등교육, 통신, 방위산업기반(DIB), IT 부문을 목표로 하는 캠페인과 연관돼 있음을 확인함.

- References:

KV‑Botnet

- Operator: 중국 국가 지원 Volt Typhoon 위협 그룹.

- Composition: 주로 구형이며 보안 패치를 더 이상 받지 못하는 Cisco와 Netgear 라우터.

- Disruption & Revival:

- FBI는 2024년 1월 감염된 라우터에서 악성코드를 삭제하여 KV‑Botnet을 차단함.

- Volt Typhoon는 2024년 2월 초기 재구축 시도가 실패한 뒤, 2024년 11월에 봇넷을 다시 부활시키기 시작함.

- References:

영향 및 권고사항

“봇넷 운영은 일상적인 인터넷에 연결된 장치의 취약점을 악용하여 대규모 사이버 공격을 수행할 잠재력을 가지고 영국에 중대한 위협을 가합니다,” 라고 NCSC‑UK 운영 이사인 폴 치체스터가 말했습니다.

서방 정보기관은 악성 IP 주소의 정적 블랙리스트에 기반한 전통적인 방어가 이러한 봇넷이 지속적으로 새로운 침해된 노드를 추가함에 따라 효과가 감소하고 있다고 경고했습니다.

권장 방어 조치

- 모든 계정에 다중 인증(MFA)을 구현합니다.

- 엣지 장치(라우터, IoT, 카메라, NAS)를 파악하고 목록화합니다.

- 알려진 은밀 네트워크 지표를 포함하는 동적 위협 피드를 활용합니다.

- 가능한 경우 IP 허용 목록, 제로 트러스트 제어 및 머신 인증서 검증을 적용합니다.

- SOHO 라우터와 IoT 장치의 펌웨어를 정기적으로 패치하고 업데이트합니다.

이러한 단계는 규모에 관계없이 조직이 중국 연계 위협 행위자가 사용하는 급속히 진화하는 프록시 네트워크 봇넷이 제기하는 위험을 완화하는 데 도움이 됩니다.