스파이웨어 급 Coruna iOS 익스플로잇 키트, 이제 암호화폐 절도 공격에 사용

Source: Bleeping Computer

위에 제공된 소스 링크 아래에 번역하고 싶은 텍스트를 붙여 주세요. 텍스트를 제공해 주시면 그대로 한국어로 번역해 드리겠습니다.

개요

이전에 문서화되지 않았던 23개의 iOS 익스플로잇 세트인 **“Coruna”**가 여러 위협 행위자에 의해 표적 스파이 활동 캠페인 및 금전적 동기의 공격에 사용되었습니다.

Coruna 키트는 iOS 버전 13.0 through 17.2.1(2023년 12월 출시)을 대상으로, 비공개 기술과 완화 우회 방식을 활용한 가장 정교한 다섯 개의 전체 iOS 익스플로잇 체인을 포함하고 있습니다.

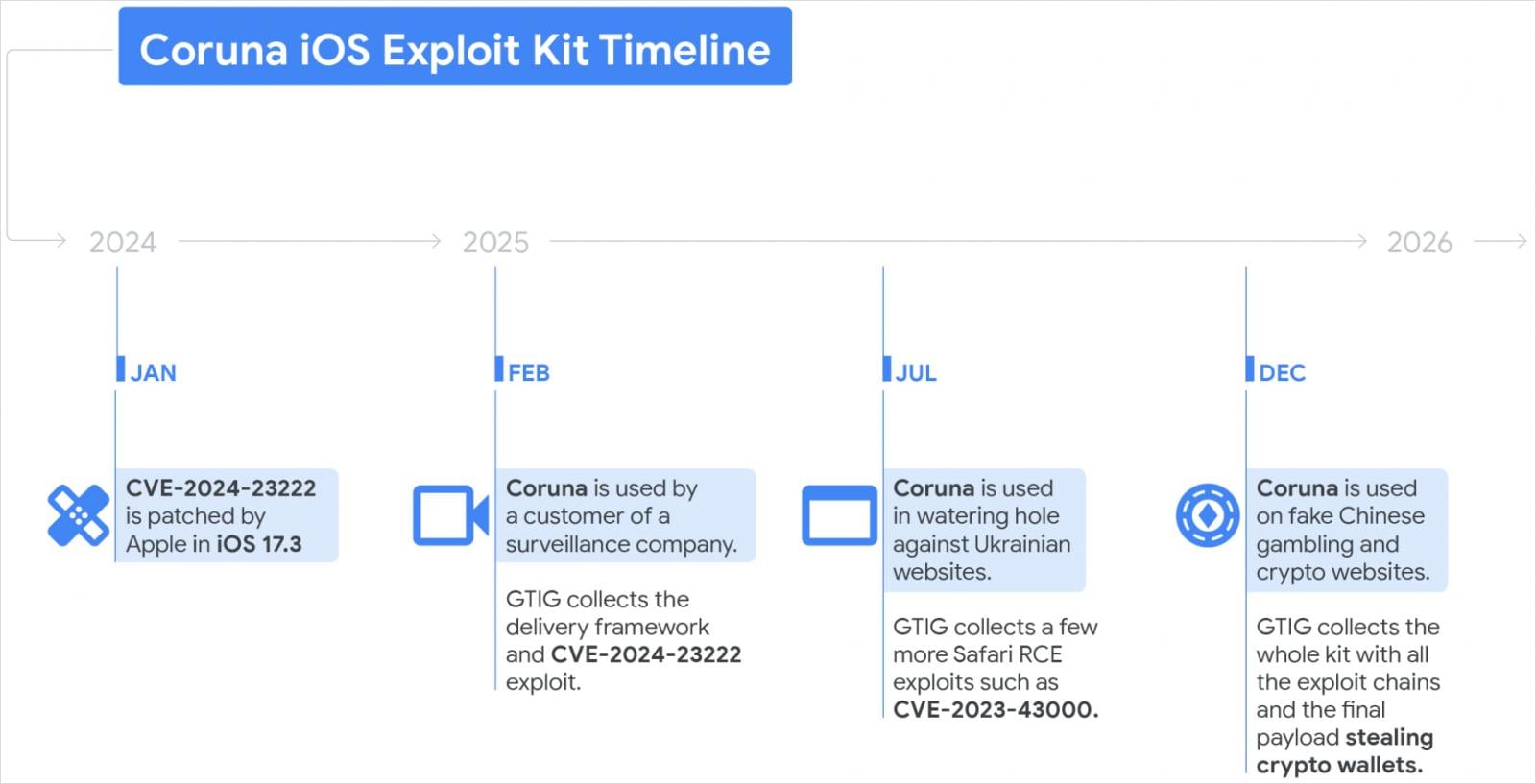

Google Threat Intelligence Group (GTIG) 연구원들은 February 2025에 처음으로 Coruna 익스플로잇 키트와 관련된 활동을 관찰했으며, 이는 감시‑벤더 고객에게 기인한 것으로 판단되었습니다.

당시 연구원들은 CVE‑2024‑23222에 대한 익스플로잇과 함께 JavaScript 전달 프레임워크를 확보했으며, 이는 iOS 17.2.1에서 원격 코드 실행을 가능하게 하는 WebKit 취약점입니다. Apple은 이 취약점이 제로‑데이 공격에 이용된 후 January 22 2024 iOS 17.3에서 해당 결함을 수정했습니다.

같은 난독화된 프레임워크가 여름에 다시 관찰되었으며, UNC6353으로 추정되는 러시아 사이버 스파이들이 이를 활용해 전자상거래, 산업 장비 및 소매 도구, 지역 서비스를 제공하는 침해된 우크라이나 웹사이트를 방문하는 iPhone 사용자를 표적으로 하는 워터링‑홀 공격을 수행했습니다.

2025년 말에 이 익스플로잇 키트는 여러 가짜 중국 도박 및 암호화폐 웹사이트에서 나타났습니다. Google은 이 활동을 금전적 동기의 중국 위협 행위자 UNC6691에 귀속시켰습니다.

Coruna 키트 배포 타임라인

Source: Google

Source: https://cloud.google.com/blog/topics/threat-intelligence/coruna-powerful-ios-exploit-kit

Coruna exploit kit capabilities

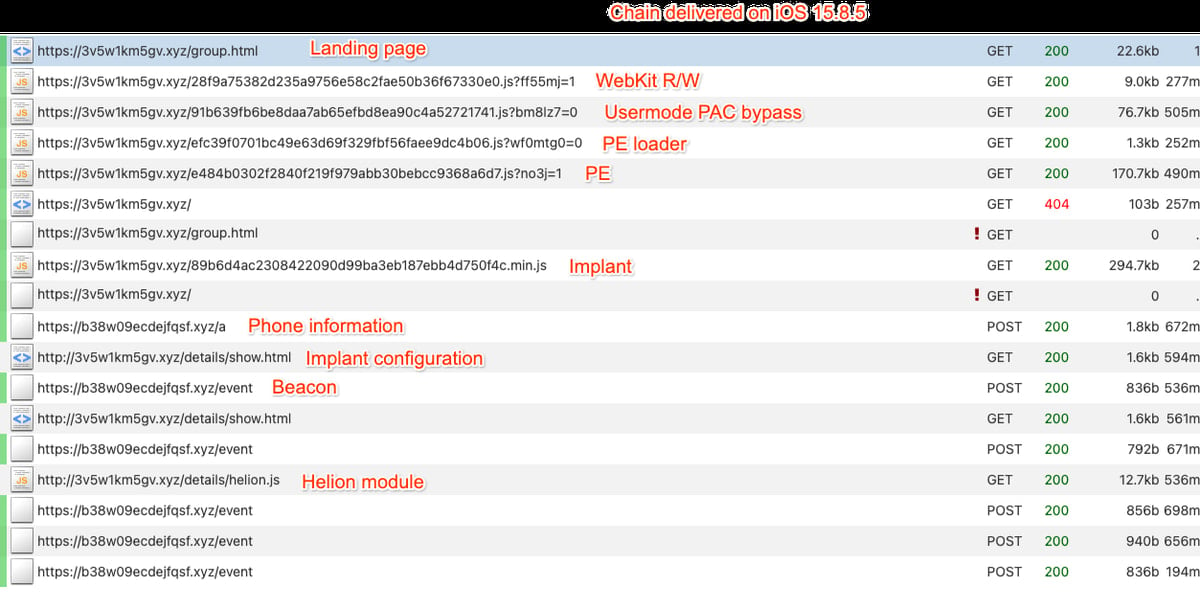

2025년 말에 전체 exploit kit을 입수한 후, GTIG 분석가들은 23개의 익스플로잇을 사용한 5개의 완전한 익스플로잇 체인이 포함되어 있음을 발견했습니다. 여기에는 다음이 포함됩니다:

- WebKit 원격 코드 실행

- 포인터 인증 코드(PAC) 우회

- 샌드박스 탈출

- 커널 권한 상승

- PPL(페이지 보호 레이어) 우회

“이 익스플로잇들은 풍부한 문서화를 갖추고 있으며, 네이티브 영어로 작성된 docstring 및 주석이 포함되어 있습니다. 가장 진보된 것들은 비공개 익스플로잇 기법과 방어 우회를 사용하고 있습니다,” 라고 GTIG 연구원들이 말합니다.

일부 익스플로잇은 Operation Triangulation 동안 처음 식별된 취약점을 재사용합니다. 이 작전은 2023년 6월 카스퍼스키가 사이버 보안 업체의 네트워크에 있는 여러 iPhone이 침해된 것을 발견하면서 밝혀졌습니다.

이 회사는 이후 익스플로잇이 Apple 기기의 문서화되지 않은 하드웨어 기능을 악용했다는 사실을 발견했습니다.

GTIG 연구원에 따르면, Coruna는 장치와 OS 버전을 식별한 뒤 적절한 익스플로잇 체인을 선택해 실행합니다. 장치에서 Lockdown Mode(Apple의 안티 스파이웨어 보호) 또는 Private Browsing이 활성화된 경우, 프레임워크는 중단됩니다.

iOS 15.8.5용 Coruna 익스플로잇 체인

Source: Google

PlasmaGrid 삭제

GTIG의 분석에 따르면 Coruna 익스플로잇 체인 이후 전달된 최종 페이로드 중 하나가 PlasmaLoader라는 스테이저 로더였으며, 연구원들은 이를 PlasmaGrid로 추적하고 있습니다. 이 로더는 iOS 루트 데몬 powerd에 주입됩니다.

하지만 이 악성코드는 스파이웨어 운영과 일치하는 기능을 가지고 있지 않습니다. C2(명령‑제어) 서버로부터 추가 모듈을 다운로드하는데, 이 모듈들은 MetaMask, Phantom, Exodus, BitKeep, 그리고 Uniswap과 같은 암호화폐 지갑 앱을 표적으로 합니다.

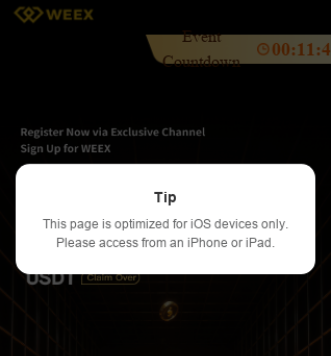

위협 행위자는 가짜 금융·암호화폐 관련 웹사이트를 이용해 방문자를 iOS 기기로 페이지를 로드하도록 유도함으로써 익스플로잇 키트를 전달했습니다.

캡션: iOS 사용자를 유인하기 위해 사용된 가짜 금융/암호화폐 사이트.

표적이 되는 데이터는 다음과 같습니다:

- 지갑 복구 구문 (BIP‑39)

- “backup phrase”, “bank account”와 같은 민감한 텍스트 문자열

- Apple Memos에 저장된 데이터

도난당한 데이터는 AES로 암호화된 뒤 탈취되며, 하드코딩된 C2 주소로 전송됩니다. 차단 회피를 위해 이 임플란트는 "lazarus" 문자열을 시드로 사용해 .xyz 도메인을 생성하는 **도메인‑생성 알고리즘 (DGA)**도 포함하고 있습니다.

GTIG는 Coruna 익스플로잇 키트가 감시 벤더와 연결된 스파이웨어 캠페인에서 암호화폐 사용자를 목표로 하는 금전적 악성 활동으로 어떻게 전환되었는지 파악하지 못했습니다.

“이러한 확산이 어떻게 일어났는지는 명확하지 않지만, ‘중고’ 제로‑데이 익스플로잇에 대한 활발한 시장이 존재함을 시사합니다,” 라고 GTIG는 보고서에서 언급했습니다.

감시 벤더는 Coruna와 같은 익스플로잇 키트를 엄격히 제한된 접근 하에 유지하며, 이를 정부 고객을 위한 고도로 표적화된 작전용 제품에 사용합니다. Apple은 이러한 보안 문제가 고가치 인물을 겨냥한 제한된 공격에만 활용되었다고 주장해 왔습니다.

모바일 보안 기업 **iVerify**는 Coruna가 “상업용 감시 벤더에서 국가 차원 행위자, 궁극적으로는 대규모 범죄 운영으로 이전된 가장 명확한 사례”라고 평가했습니다.

이는 iVerify가 오랫동안 주장해 온 바와 같이 모바일 위협 환경이 급속히 변하고 있음을 강화합니다. “한때 국가 원수들을 겨냥하던 도구가 이제는 일반 iPhone 사용자에게도 배포되고 있습니다.”

Google은 Coruna 익스플로잇 키트를 분석하면서 식별된 모든 웹사이트와 도메인을 Safe Browsing에 추가했으며, iOS 사용자는 최신 버전으로 업데이트할 것을 권고합니다. 업데이트가 불가능한 경우 Lockdown Mode를 활성화하라는 조언도 제공합니다.

Coruna 익스플로잇 키트에 포함된 취약점 및 코드명 외에도, GTIG 보고서에는 임플란트와 전달된 모듈에 대한 **지표(IOC)**도 포함되어 있습니다.

Red Report 2026: 왜 랜섬웨어 암호화가 38% 감소했는가

악성코드가 점점 똑똑해지고 있습니다. Red Report 2026은 새로운 위협이 수학을 이용해 샌드박스를 탐지하고 눈에 띄게 숨는 방식을 공개합니다.

우리의 분석 다운로드 1.1 million 악성 샘플을 통해 다음을 확인하세요:

- 오늘날 랜섬웨어가 사용하는 상위 10가지 기술

- 이러한 기술이 귀하의 보안 스택에 미치는 영향

- 최신 위협에 눈이 멀지 않도록 하는 실행 가능한 단계