GitHub MCP Server를 통한 AI 코딩 에이전트의 시크릿 스캔

Source: GitHub Changelog

Overview

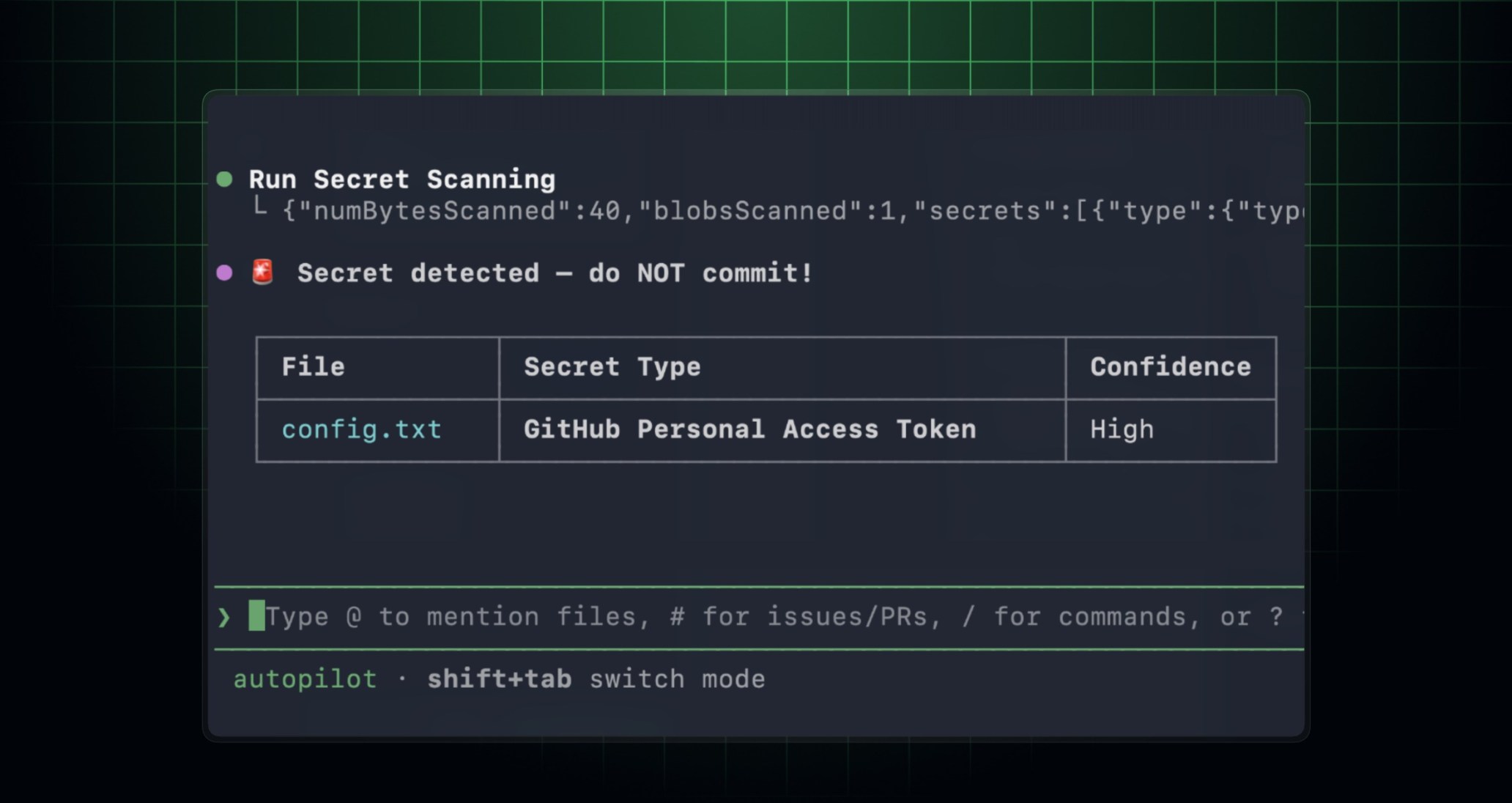

GitHub MCP Server는 이제 커밋하거나 풀 요청을 열기 전에 코드 변경 사항에서 노출된 비밀을 스캔할 수 있습니다. 이를 통해 MCP와 호환되는 IDE와 AI 코딩 에이전트를 사용해 코드를 작성하는 동안 비밀을 감지하여 자격 증명 누출을 방지할 수 있습니다. 이 기능은 현재 GitHub Secret Protection이 활성화된 저장소에 대해 퍼블릭 프리뷰 단계에 있습니다.

How it works

MCP가 활성화된 환경에서는 AI 코딩 에이전트가 프롬프트와 지시에 따라 비밀 스캔을 실행할 수 있습니다. 비밀 스캔을 요청하면 AI 코딩 에이전트가 GitHub MCP Server의 비밀 스캔 도구를 호출합니다. 에이전트는 코드를 GitHub 비밀 스캔 엔진에 전송하고, 응답에는 발견된 비밀의 위치와 상세 정보를 포함한 구조화된 결과가 반환됩니다.

Get started

개발자 환경에 GitHub MCP Server를 설정합니다.

(선택 사항) 보다 맞춤형 비밀 스캔 경험을 위해 GitHub Advanced Security 플러그인을 설치합니다. 예시:

GitHub Copilot CLI에서 실행:

/plugin install advanced-security@copilot-pluginsVisual Studio Code에서

advanced-security에이전트 플러그인을 설치한 뒤 Copilot Chat에서/secret-scanning을 사용해 프롬프트를 시작합니다.

커밋하기 전에 현재 변경 사항에 노출된 비밀이 있는지 에이전트에게 스캔하도록 요청합니다.

GitHub Copilot CLI에서 도구를 활성화:

copilot --add-github-mcp-tool run_secret_scanningVisual Studio Code에서 Copilot Chat에

/secret-scanning을 입력하고 프롬프트를 이어서 작성합니다.

Example prompt

Scan my current changes for exposed secrets and show me the files and lines I should update before I commit.