러시아 해커, 우크라이나 정부 공격에 Zimbra 취약점 악용

Source: Bleeping Computer

Source: …

개요

러시아 군사 정보부(GRU)와 연계된 국가 지원 위협 그룹 APT28 소속 해커들이 우크라이나 정부 기관을 표적으로 하는 공격에서 Zimbra Collaboration Suite(ZCS) 취약점을 악용하고 있습니다.

높은 심각도를 가진 이 보안 결함(CVE‑2025‑66376으로 추적되며 11월 초에 패치되었습니다)은 저장된 교차 사이트 스크립팅(XSS)으로, 인증되지 않은 공격자가 이를 이용해 원격 코드 실행(RCE)을 수행하고 Zimbra 서버와 대상 이메일 계정을 장악할 수 있게 합니다.

수요일에 사이버보안 및 인프라 보안청(CISA)은 이 취약점을 와일드에서 악용된 취약점 카탈로그에 추가했습니다. CISA는 또한 2021년 11월에 발행된 운영 지시서(BOD 22‑01)에 따라 연방 민간 행정 부서(FCEB) 기관들에게 2주 이내에 서버를 보호하도록 명령했습니다.

미국 사이버보안 기관은 CVE‑2025‑66376의 현재 악용 상황에 대한 추가 정보를 제공하지 않았지만, Seqrite Labs의 보안 연구원들은 하루 전보고서에서 APT28 군사 해커들이 우크라이나를 대상으로 한 공격에서 Zimbra XSS 취약점을 악용했다고 밝혔습니다.

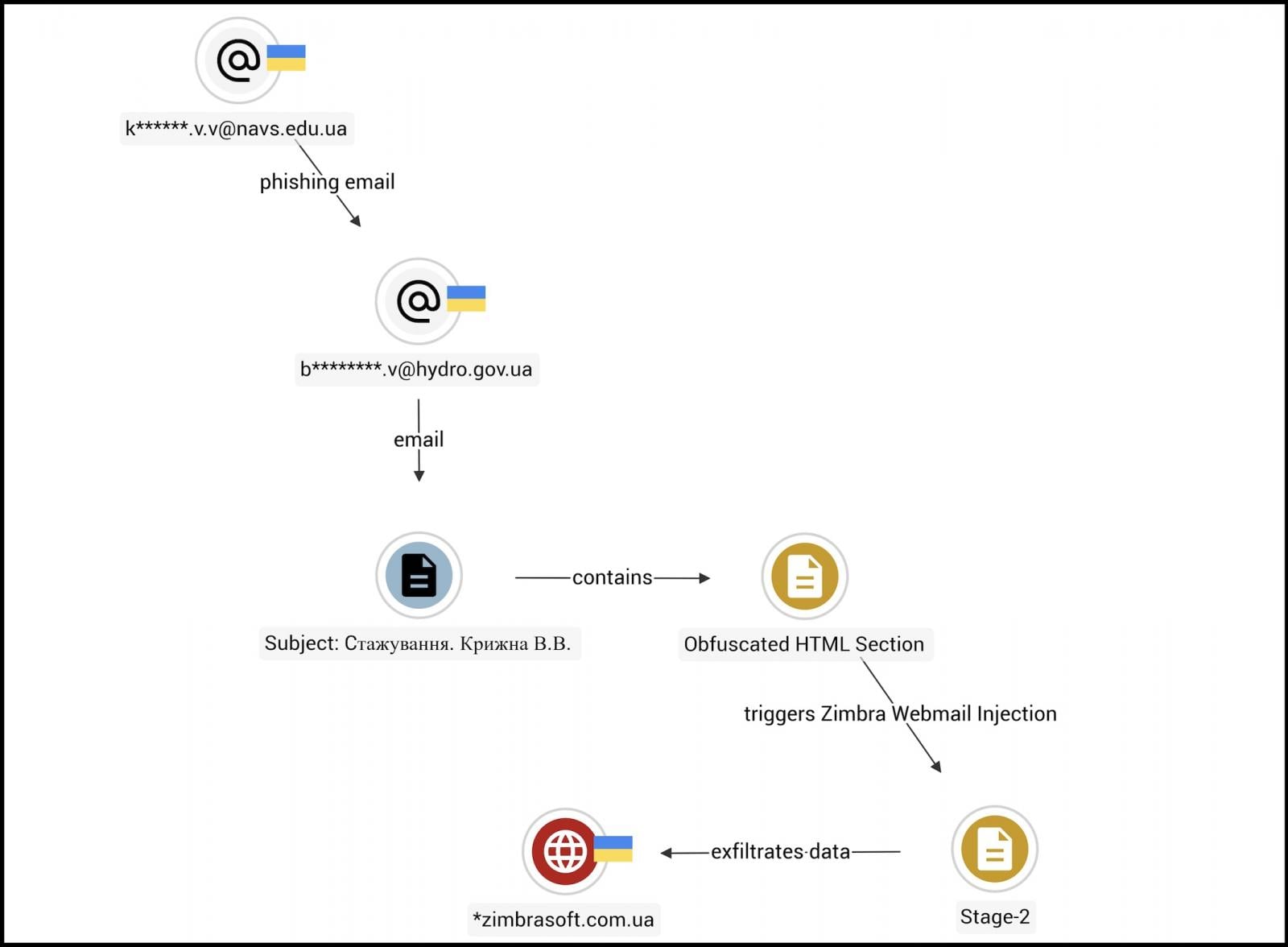

우크라이나 국가 수문학청(인프라부 산하 핵심 인프라 기관으로, 항해·해양·수문학 지원을 담당)은 이 피싱 캠페인(Operation GhostMail)의 표적 중 하나였습니다.

“피싱 이메일에는 악성 첨부 파일도, 의심스러운 링크도, 매크로도 없습니다. 전체 공격 체인은 단일 이메일의 HTML 본문 안에만 존재하며, 악성 첨부 파일은 없습니다.” — Seqrite Labs.

그림: CVE‑2025‑66376 공격 흐름 (Seqrite Labs)

공격 메커니즘

- APT28(또는 Fancy Bear, Strontium)은 취약한 Zimbra 웹메일 세션에서 이메일을 열면 CVE‑2025‑66376을 악용하는 난독화된 JavaScript 페이로드를 전달했습니다.

- 스크립트는 브라우저에서 조용히 실행되며, 자격 증명, 세션 토큰, 백업 2FA 코드, 브라우저에 저장된 비밀번호, 그리고 피해자 메일함의 최근 90일간 내용을 수집하기 시작합니다.

- 탈취된 데이터는 DNS와 HTTPS를 통해 모두 외부로 전송됩니다.

Zimbra 역사적 악용 사례

- Winter Vivern (2023년 2월): 반사형 XSS 악용을 사용해 Zimbra 웹메일 포털을 침해하고 NATO 계열 조직, 정부 관계자, 군인, 외교관을 감시했습니다. 세부 정보: bleepingcomputer.com.

- APT29 (2024년 10월): 미국 및 영국 사이버 기관은 APT29(코지 베어, 미드나잇 블리자드)가 취약한 Zimbra 서버를 대규모로 공격하고, 이전에 이메일 계정 자격 증명을 탈취하는 데 사용된 취약점을 악용하고 있다고 경고했습니다. 참고:

Impact and Recommendations

- Zimbra는 전 세계 수억 명의 사용자와 수많은 정부 기관 및 기업이 사용하는 이메일 및 협업 제품군입니다.

- Zimbra를 운영하는 조직은 CVE‑2025‑66376을 해결하는 2025년 11월 패치를 적용했는지 확인해야 합니다.

- 추가 완화 조치에는:

- 의심스러운 HTML 페이로드를 차단하기 위해 엄격한 이메일 콘텐츠 필터링을 적용합니다.

- 웹메일 세션에서 클라이언트‑사이드 스크립트 실행을 비활성화하거나 제한합니다.

- 비정상적인 데이터 유출 패턴을 탐지하기 위해 DNS 및 HTTPS 트래픽을 모니터링합니다.

- 웹메일 구성 요소에 초점을 맞춘 정기적인 취약점 스캔 및 침투 테스트를 수행합니다.