주거용 프록시가 40억 세션 중 78%에서 IP 평판 검사를 회피

Source: Bleeping Computer

개요

연구원들은 악성 트래픽을 라우팅하는 데 사용되는 주거용 프록시가 IP 평판 시스템에 큰 문제를 일으킨다고 경고합니다. 이는 공격자와 정상 사용자를 명확히 구분할 수 없기 때문입니다. 주거용 프록시는 단기간에 사용되거나, 관여되지 않거나, 체계적으로 회전되기 때문에 방어 시스템이 제때에 이를 카탈로그화하지 못합니다.

GreyNoise는 3개월 동안 엣지를 목표로 한 40억 개의 악성 세션이라는 방대한 데이터셋을 조사했습니다. 이 세션 중 약 **39 %**가 가정 네트워크에서 발생한 것으로 보이며—대부분은 주거용 프록시의 일부—하지만 **78 %**는 평판 피드에 보이지 않습니다.

“데이터는 네트워크 방어의 핵심 가정에 도전하는 패턴을 보여줍니다: 트래픽이 어디서 오는지에 따라 공격자를 정상 사용자와 구분할 수 있다는 가정” – GreyNoise.

주요 결과

- 대부분의 주거용 IP는 한두 번 사용된 뒤 사라집니다. 공격자는 평판 시스템이 표시하기 전에 이를 더 빠르게 회전시킵니다.

- **89.7 %**의 주거용 IP는 한 달 미만 동안 악성 활동에 사용되고, **8.7 %**는 2개월, **1.6 %**는 3개월 지속됩니다.

- 장기간 사용되는 주거용 IP는 SSH 중심이며 Linux TCP 스택을 사용합니다.

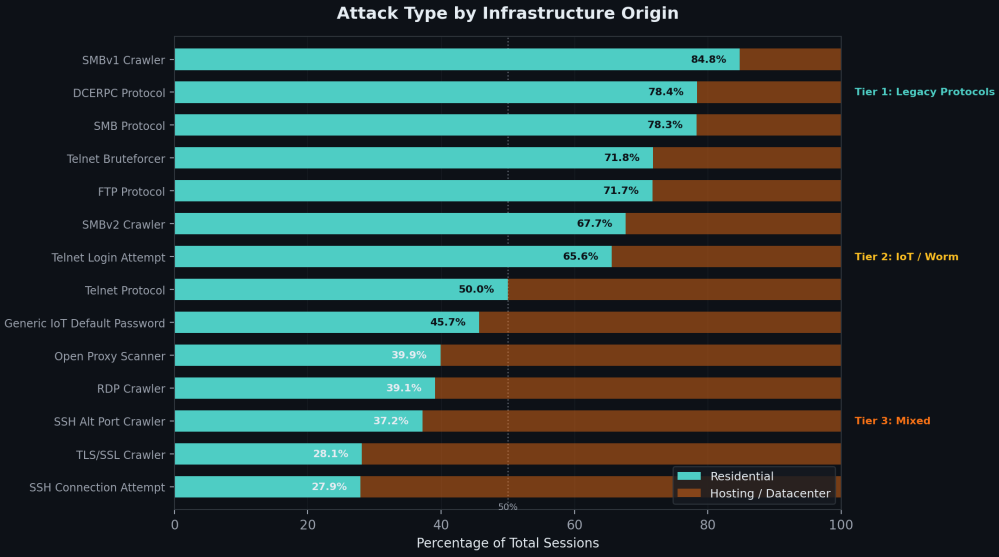

소스 유형별 활동

Source: GreyNoise

다양성 및 은폐성

- 공격에 참여하는 주거용 IP는 683개의 서로 다른 ISP에 속해 있어 플래그 지정 및 차단이 복잡합니다.

- 주로 네트워크 스캔 및 정찰에 사용되며, 실제 익스플로잇에 관여하는 비율은 **0.1 %**에 불과합니다.

- **1.3 %**는 기업 VPN 로그인 페이지를 목표로 하며, 경로 탐색 및 크리덴셜 스터핑 사례는 제한적입니다.

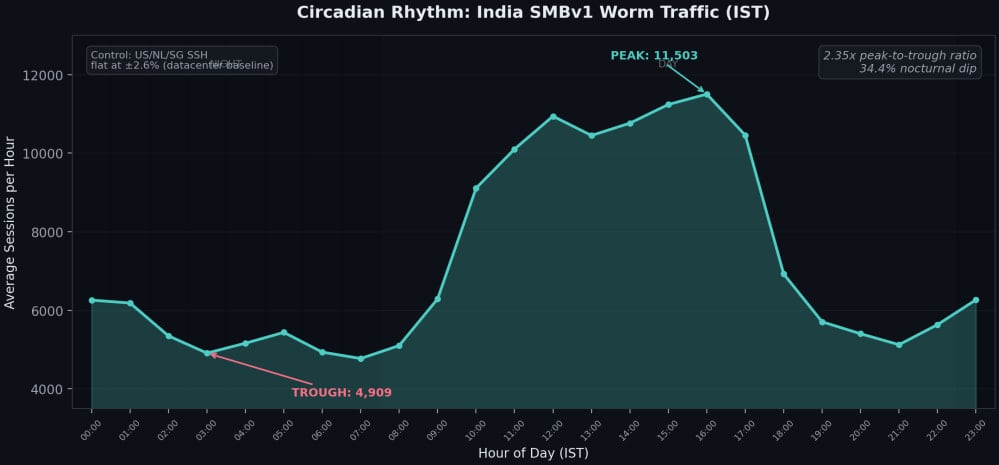

인도 기반 프록시에서의 활동

Source: GreyNoise

지리적 분포

GreyNoise는 중국, 인도, 브라질을 주요 기여국으로 식별했습니다. 이 프록시에서 발생하는 트래픽은 인간의 수면 패턴을 따라 밤에는 약 3분의 1 수준으로 감소합니다.

생태계 출처

주거용 프록시 트래픽은 두 개의 별도, 겹치지 않는 생태계에서 생성됩니다:

- IoT 봇넷

- 감염된 컴퓨터 – 프록시는 무료 VPN, 광고 차단기 및 유사 앱의 SDK에서 나오며, 사용자 장치를 대역폭 판매 스킴에 등록합니다.

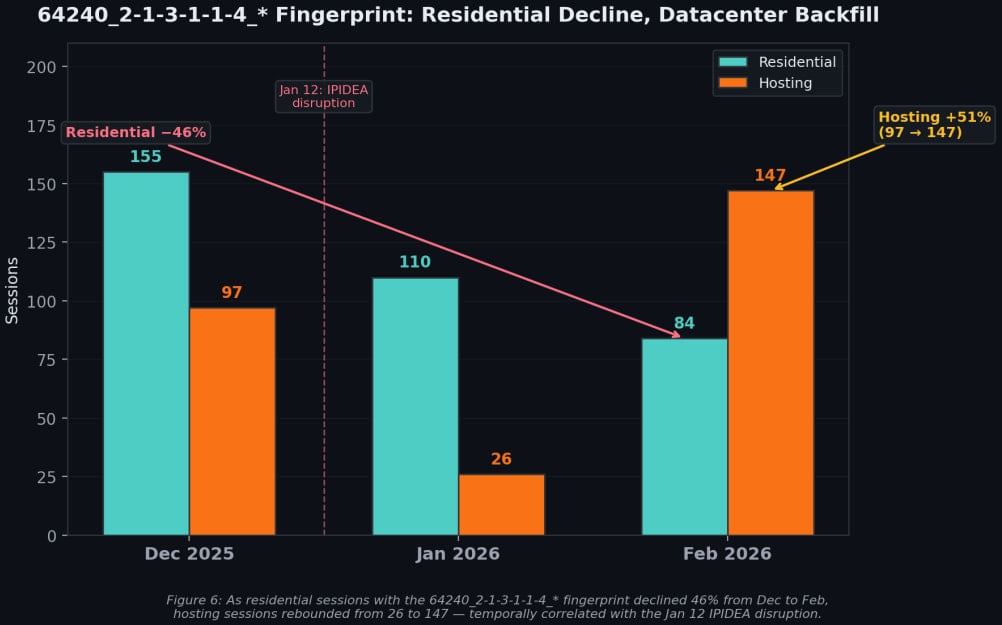

차단 사례: IPIDEA

GreyNoise는 세계 최대 규모의 주거용 프록시 네트워크 중 하나인 IPIDEA의 회복력을 강조했습니다. 이는 Google Threat Intelligence Group (GTIG) 및 파트너에 의해 최근 차단되었습니다:

- 차단으로 프록시 풀 규모가 약 40 % 감소했습니다.

- 이후 기간에 데이터센터 트래픽이 증가했으며, 이는 수요가 다른 네트워크에 의해 흡수되고 손실된 용량이 빠르게 대체됨을 나타냅니다.

IPIDEA 차단 및 생태계 반응 효과

Source: GreyNoise

완화 권고 사항

GreyNoise는 IP 평판에만 의존하는 것을 지양하고 행동 기반 방어에 집중할 것을 권고합니다:

- 회전하는 주거용 IP에서 발생하는 연속 탐색을 감지합니다.

- ISP 공간에서 발생하는 명백히 부적절한 프로토콜(예: SMB)을 차단합니다.

- IP 회전에도 살아남는 디바이스 지문을 추적합니다.