이전에는 무해했던 Google API 키가 이제 Gemini AI 데이터를 노출합니다

Source: Bleeping Computer

Google 지도와 같은 서비스에 사용되는 API 키가 접근 가능한 클라이언트‑사이드 코드에 삽입되면, Gemini AI 어시스턴트에 인증하고 개인 데이터를 열람하는 데 악용될 수 있습니다.

연구원들은 다양한 분야의 조직 및 심지어 Google 자체의 인터넷 페이지를 스캔하면서 거의 3,000개의 이러한 키를 발견했습니다.

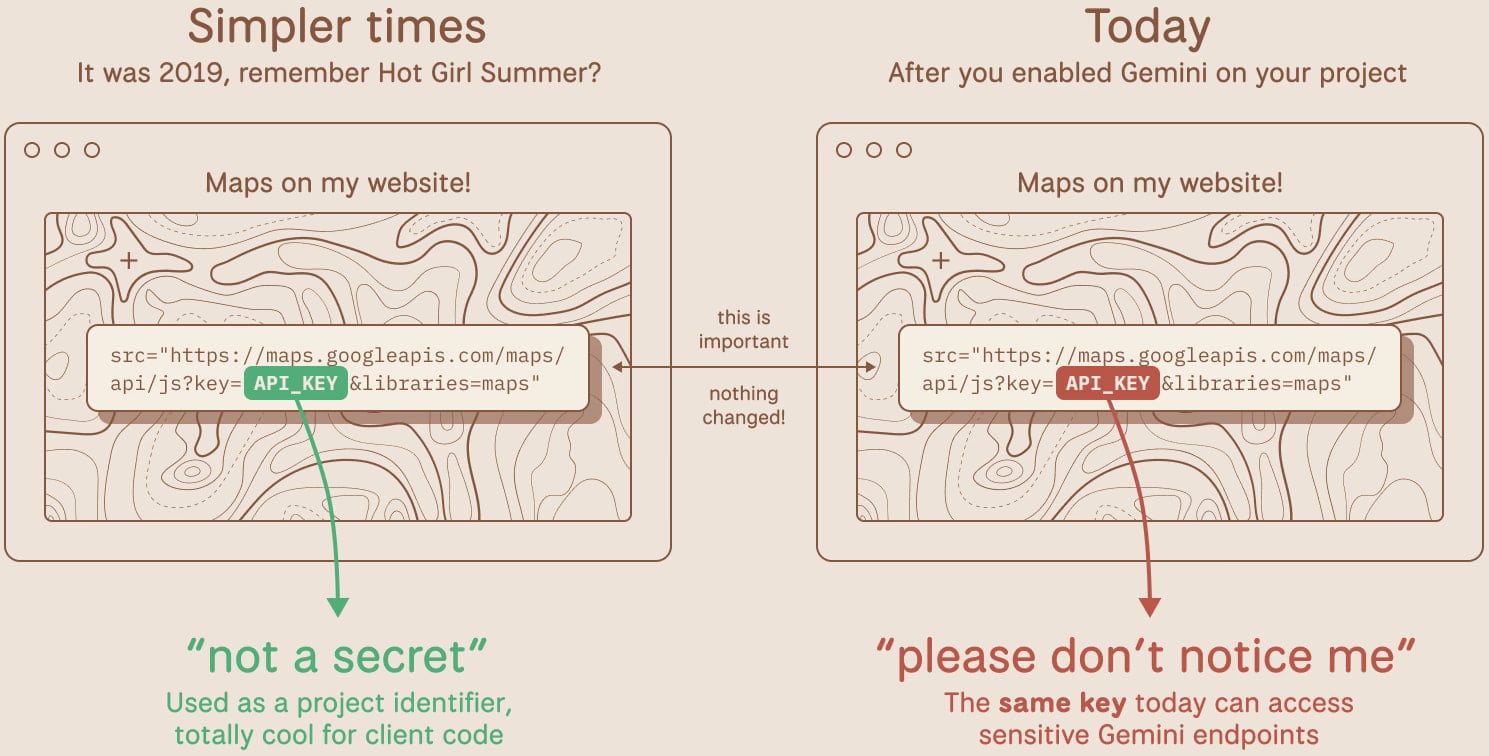

이 문제는 Google이 Gemini 어시스턴트를 도입하고 개발자들이 프로젝트에 LLM API를 활성화하기 시작하면서 발생했습니다. 이전까지는 Google Cloud API 키가 민감한 데이터로 간주되지 않아 온라인에 노출되어도 위험이 없다고 여겨졌습니다.

개발자는 API 키를 사용해 프로젝트의 기능을 확장할 수 있습니다—예를 들어 웹사이트에 지도 로드, YouTube 동영상 삽입, 사용량 추적, 또는 Firebase 서비스 접근 등. Gemini가 도입되면서 Google Cloud API 키는 Google의 AI 어시스턴트에 대한 인증 자격 증명 역할도 하게 되었습니다.

문제 개요

TruffleSecurity의 연구원들은 공격자가 웹사이트 페이지 소스에 노출된 API 키를 복사하여 Gemini API 서비스에서 제공되는 개인 데이터에 접근할 수 있음을 발견했습니다. Gemini API 사용은 무료가 아니기 때문에, 공격자는 피해자의 계정으로 비용이 많이 드는 API 호출을 수행할 수 있습니다.

“모델 및 컨텍스트 창에 따라, 위협 행위자가 API 호출을 최대치까지 사용하면 단일 피해자 계정당 하루에 수천 달러의 비용이 발생할 수 있습니다,” — Truffle Security.

출처: TruffleSecurity

Research Findings

- TruffleSecurity는 2025년 11월 Common Crawl 데이터셋—가장 인기 있는 사이트들의 대표 스냅샷—을 스캔하여 2,800개가 넘는 실시간 Google API 키가 코드에 공개되어 있음을 발견했습니다.

- 일부 키는 주요 금융 기관, 보안 회사 및 채용 업체에서 사용되고 있었습니다.

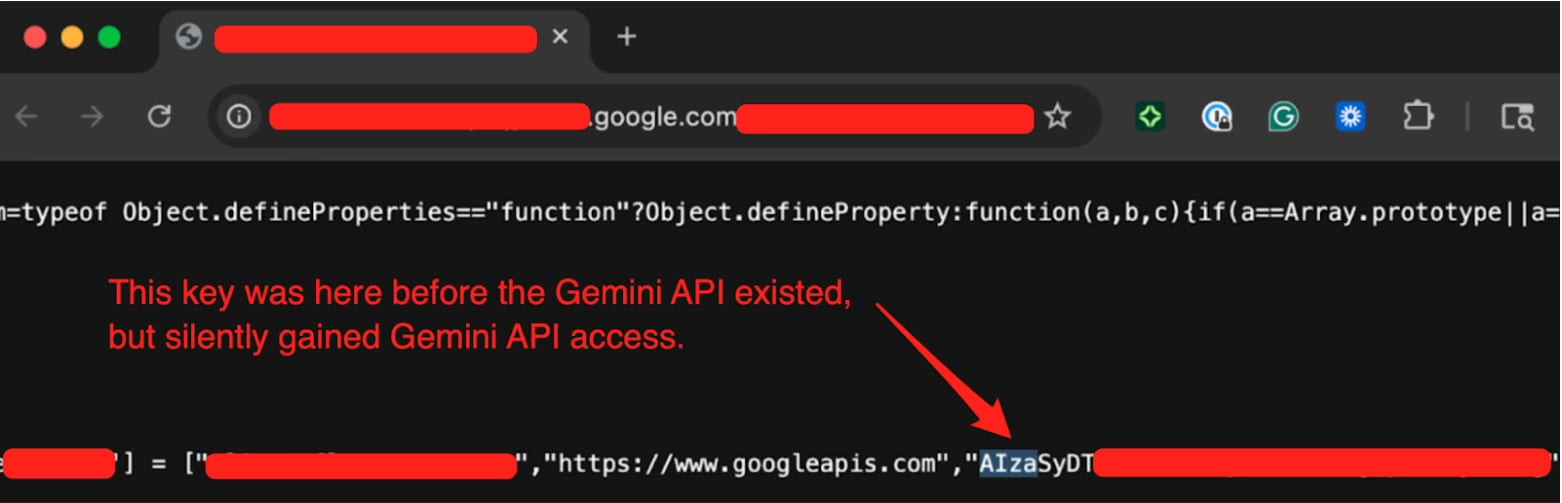

- 식별자 역할만 하는 한 키는 최소 2023년 2월부터 배포되어 왔으며, Google 제품의 공개 웹사이트 페이지 소스에 삽입되어 있었습니다.

Google의 노출된 키 – Source: TruffleSecurity

Truffle Security는 Gemini API의 /models 엔드포인트를 호출하고 사용 가능한 모델을 나열함으로써 해당 키를 테스트했습니다.

연구원들은 2025년 11월 21일에 이 문제를 Google에 알렸습니다. 긴 논의 끝에 Google은 2026년 1월 13일에 이 결함을 “단일 서비스 권한 상승”으로 분류했습니다.

Google의 답변

BleepingComputer에 대한 성명에서 Google은 해당 보고서를 인지하고 있으며 “연구원들과 협력해 문제를 해결했다”고 말했습니다. Google 대변인은 다음과 같이 덧붙였습니다:

“우리는 이미 누출된 API 키가 Gemini API에 접근하려는 것을 감지하고 차단하기 위한 사전 조치를 구현했습니다.”

Google은 다음과 같이 발표했습니다:

- 새로운 AI Studio 키는 기본적으로 Gemini 전용 범위를 사용합니다.

- 누출된 API 키는 Gemini에 접근이 차단됩니다.

- 누출이 감지될 경우 사전 알림이 전송됩니다.

개발자를 위한 권고 사항

- Gemini(Generative Language API)가 프로젝트에서 활성화되어 있는지 확인하십시오.

- 환경에 있는 모든 API 키를 감사하여 공개된 것이 있는지 확인하십시오.

- 노출된 키를 즉시 교체하십시오.

- 오픈‑소스 도구 **TruffleHog**를 사용하여 코드와 저장소에서 실시간으로 노출된 키를 감지하십시오.