Predator 스파이웨어가 iOS SpringBoard에 후크를 걸어 마이크와 카메라 활동을 숨김

Source: Bleeping Computer

번역할 텍스트가 제공되지 않았습니다. 번역을 원하는 본문을 알려주시면 한국어로 번역해 드리겠습니다.

Overview

Intellexa의 Predator 스파이웨어는 iOS 녹화 표시기를 숨기면서 카메라와 마이크 피드를 비밀리에 운영자에게 스트리밍할 수 있습니다.

이 악성코드는 iOS 취약점을 이용하지 않으며, 이전에 획득한 커널 수준 접근 권한을 활용해 시스템 표시기를 탈취함으로써 감시 활동을 노출시키지 않습니다.

Apple은 iOS 14에서 상태 표시줄에 녹화 표시기를 도입했으며, 카메라가 사용 중일 때는 녹색 점, 마이크가 사용 중일 때는 주황색 점을 표시해 사용자에게 알립니다.

미국 제재 대상 감시 기업 Intellexa는 Predator 상업용 스파이웨어를 개발했으며, 이를 통해 Apple 및 Chrome 제로데이 취약점을 이용한 공격과 0‑click 감염 메커니즘을 수행했습니다.

카메라와 마이크 활동 표시기를 억제하는 능력은 잘 알려져 있지만, 그 메커니즘은 이전에 명확히 밝혀지지 않았습니다.

Source: https://www.jamf.com/blog/predator-spyware-ios-recording-indicator-bypass-analysis/

Predator가 녹화를 숨기는 방법

모바일 기기 관리 회사인 Jamf의 연구원들은 Predator 샘플을 분석하고 프라이버시 관련 표시를 숨기는 과정을 문서화했습니다.

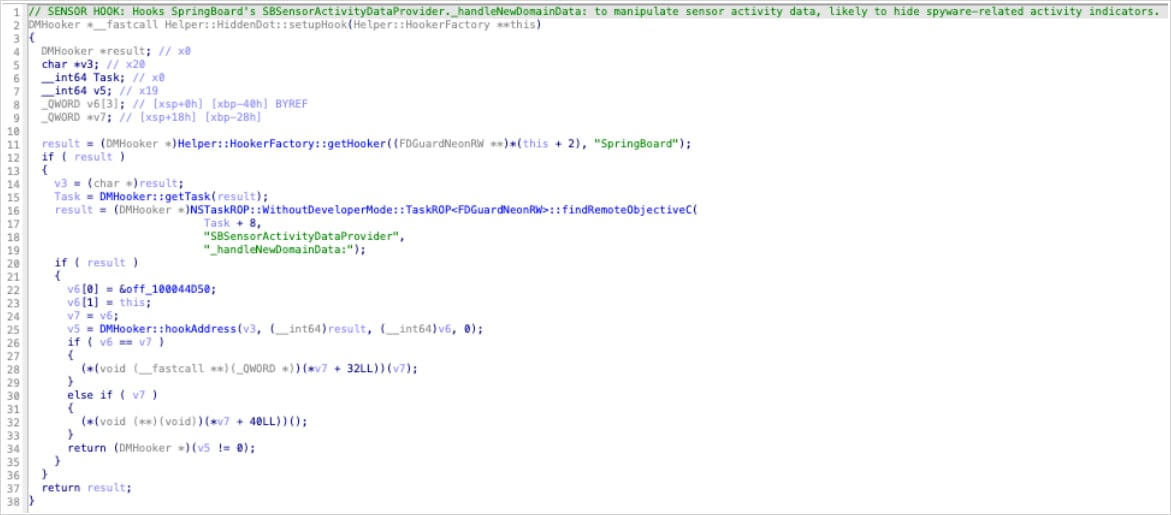

Jamf에 따르면 Predator는 iOS 14에서 SpringBoard 내부의 단일 훅 함수(HiddenDot::setupHook())를 사용해 모든 녹화 표시를 숨깁니다. 이 함수는 센서 활동이 변할 때마다(카메라 또는 마이크가 활성화될 때) 호출됩니다. 이를 가로채면서 Predator는 센서 활동 업데이트가 UI 계층에 도달하는 것을 차단하므로 녹색 또는 주황색 점이 켜지지 않습니다.

“타깃 메서드

_handleNewDomainData:는 iOS가 센서 활동이 변할 때마다 호출합니다 – 카메라가 켜지거나 마이크가 활성화되는 경우 등.”라고 Jamf 연구원들은 설명합니다.

“이 단일 메서드를 훅함으로써 Predator는 표시 시스템에 도달하기 전 모든 센서 상태 업데이트를 가로챕니다.”

— Jamf blog

이 훅은 센서 업데이트를 담당하는 객체(SBSensorActivityDataProvider in SpringBoard)를 null 처리함으로써 작동합니다. Objective‑C에서 null 객체에 대한 호출은 조용히 무시되므로 SpringBoard는 카메라나 마이크가 활성화된 사실을 처리하지 못하고 표시가 나타나지 않습니다.

SBSensorActivityDataProvider가 모든 센서 활동을 집계하기 때문에, 이 단일 훅만으로 카메라와 마이크 표시가 모두 비활성화됩니다.

Jamf는 또한 SBRecordingIndicatorManager를 직접 훅하려는 “죽은 코드(dead code)”를 발견했으며, 이는 실행되지 않고 포기된 개발 경로로 보입니다.

VoIP 녹음의 경우에도 Predator가 지원하지만, 해당 모듈에는 표시 억제 메커니즘이 없으므로 은밀함을 위해 HiddenDot 함수를 사용합니다.

Jamf는 카메라 접근이 별도의 모듈을 통해 활성화된다고 설명합니다. 이 모듈은 ARM64 명령어 패턴 매칭과 포인터 인증 코드(Pointer Authentication Code, PAC) 리다이렉션을 이용해 내부 카메라 함수를 찾아 카메라 권한 검사를 우회합니다.

상태 표시줄에 표시가 나타나지 않으므로, 스파이웨어 활동은 일반 사용자에게 완전히 숨겨집니다.

Jamf는 기술 분석을 통해 악성 프로세스의 징후를 다음과 같이 확인했습니다:

- SpringBoard와

mediaserverd에서 예상치 못한 메모리 매핑 또는 예외 포트 - 브레이크포인트 기반 훅

mediaserverd가 비정상적인 경로에 기록한 오디오 파일

BleepingComputer은 Jamf의 발견에 대해 Apple에 의견을 요청했으며, Apple은 아직 응답하지 않았습니다.