14,000개가 넘는 F5 BIG-IP APM 인스턴스가 여전히 RCE 공격에 노출되어 있다

Source: Bleeping Computer

개요

Internet threat‑monitoring non‑profit Shadowserver는 심각한 원격 코드 실행(RCE) 취약점을 악용하는 지속적인 공격 속에서 온라인에 노출된 14,000개 이상의 BIG‑IP APM 인스턴스를 확인했습니다.

BIG‑IP APM (Access Policy Manager)은 F5의 중앙 집중식 액세스 관리 프록시 솔루션으로, 관리자가 네트워크, 클라우드 환경, 애플리케이션 및 API에 대한 액세스를 안전하게 보호하도록 설계되었습니다.

취약점 세부 정보

- CVE‑2025‑53521 로 추적되는 결함은 2025년 10월에 최초 공개되었으며, 서비스 거부(DoS) 취약점으로 분류되었습니다.

- 2026년 3월에 새로운 정보가 등장하면서 원격 코드 실행(RCE) 버그로 재분류되었습니다.

“2026년 3월에 입수한 새로운 정보에 따라, 원래 취약점이 RCE로 재분류됩니다. 원본 CVE 수정 사항이 고정 버전에서 RCE를 해결함이 검증되었습니다. 이 취약점이 취약한 BIG‑IP 버전에서 악용된 것으로 확인되었습니다.” – F5 advisory (Sunday update).

권한이 없는 공격자들이 가상 서버에 액세스 정책이 구성된 패치되지 않은 BIG‑IP APM 시스템에서 원격 코드 실행을 얻기 위해 이 문제를 악용하고 있습니다.

악용 및 노출

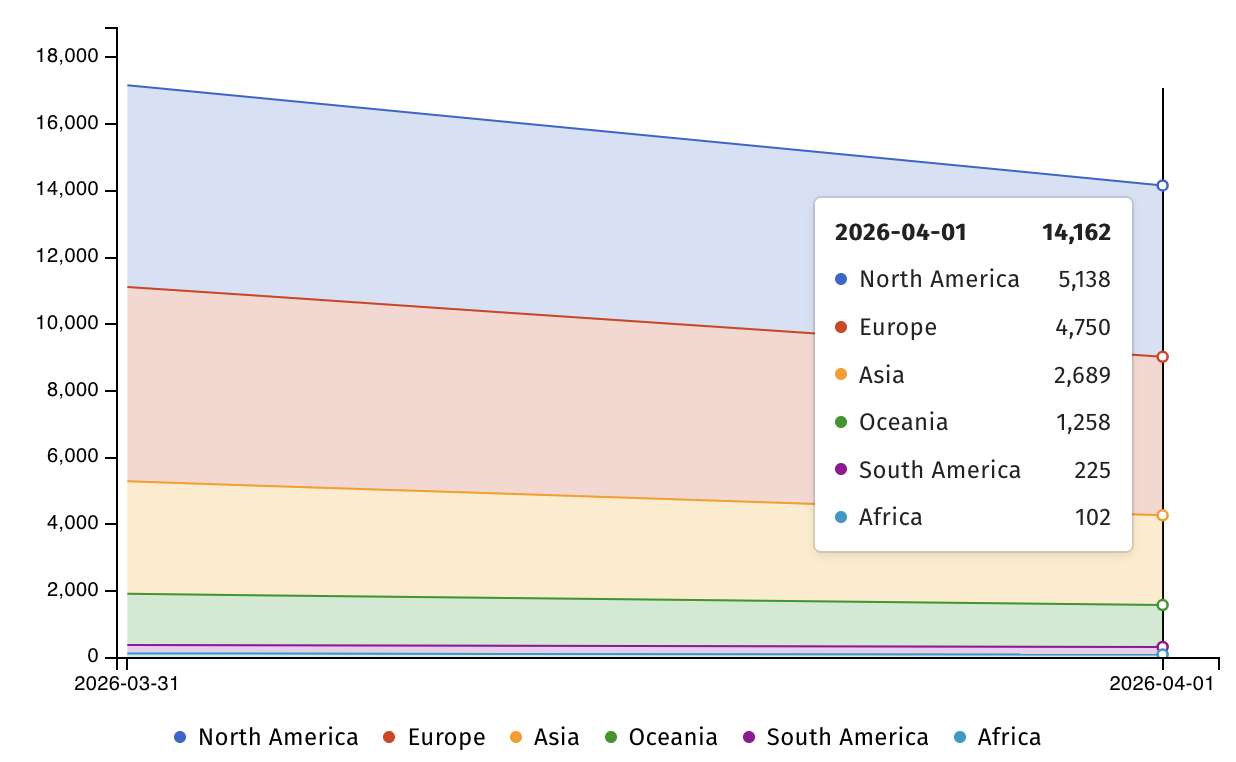

Shadowserver는 현재 BIG‑IP APM 지문을 가진 17,100개 이상의 IP를 추적하고 있다고 보고했습니다.

F5 BIG‑IP APM이 온라인에 노출됨 (Shadowserver)

그 중 14,000개가 넘는 시스템이 CVE‑2025‑53521 공격에 여전히 노출되어 있습니다. 이는 미국 사이버보안 및 인프라 보안청(CISA)이 연방 기관에 월요일 자정까지 BIG‑IP APM 배포를 보호하도록 명령했음에도 불구하고(취약점을 활발히 악용되는 결함 목록에 추가한 후) 발생한 상황입니다.

정부 및 산업 대응

- CISA는 해당 취약점을 Known Exploited Vulnerabilities Catalog에 추가하고 연방 기관에 대한 수정 조치를 의무화했습니다.

- F5는 **지표 침해 (IOCs)**를 공개했으며 방어자들에게 디스크, 로그 및 터미널 기록을 검사해 악성 활동의 징후를 찾을 것을 권고합니다.

“고객이 시스템이 언제 침해되었는지 정확히 모를 경우, 사용자 구성 세트(UCS) 백업이 침해 발생 후에 생성되었을 수 있습니다,” – F5.

“F5는 침해된 시스템의 UCS 파일에 지속적인 악성코드가 포함될 수 있기 때문에, 고객이 알려진 정상 소스에서 구성을 재구성할 것을 강력히 권장합니다.”

F5 권고사항

- IOCs 확인 – F5가 공개한 목록을 확인하십시오.

- 디스크, 로그 및 터미널 기록을 검사하여 의심스러운 활동을 확인하십시오.

- 알려진 정상 구성 소스를 사용하여 손상된 시스템을 처음부터 재구축하십시오.

- 잠재적으로 손상된 장치에서 UCS 백업 복원을 피하십시오.

역사적 배경

F5는 Fortune 500 기술 기업으로 사이버 보안, 애플리케이션 전달 네트워킹(ADN) 및 관련 서비스를 23,000명 이상의 고객에게 제공하며, 여기에는 Fortune 50 기업 48개가 포함됩니다.

최근 몇 년 동안 BIG‑IP 취약점은 국가 지원 해커와 사이버 범죄 조직 모두에 의해 다음과 같이 활용되었습니다: