최근 Ivanti RCE 공격의 83%를 차지하는 단일 위협 행위자

Source: Bleeping Computer

개요

위협 인텔리전스 관찰에 따르면, 단일 위협 행위자가 Ivanti Endpoint Manager Mobile (EPMM)에서 발견된 두 개의 중요한 취약점(CVE‑2026‑21962 및 CVE‑2026‑24061)에 대한 대부분의 활발한 악용을 담당하고 있습니다.

두 취약점 모두 Ivanti의 보안 권고서에서 제로데이 공격으로 활발히 악용되고 있다고 표시되었으며, 이와 동시에 핫픽스가 발표되었습니다. 해당 취약점은 Critical 등급의 심각성을 부여받았으며, 인증 없이 코드를 삽입해 취약 시스템에서 원격 코드 실행(RCE)을 가능하게 합니다.

위협 행위자 활동

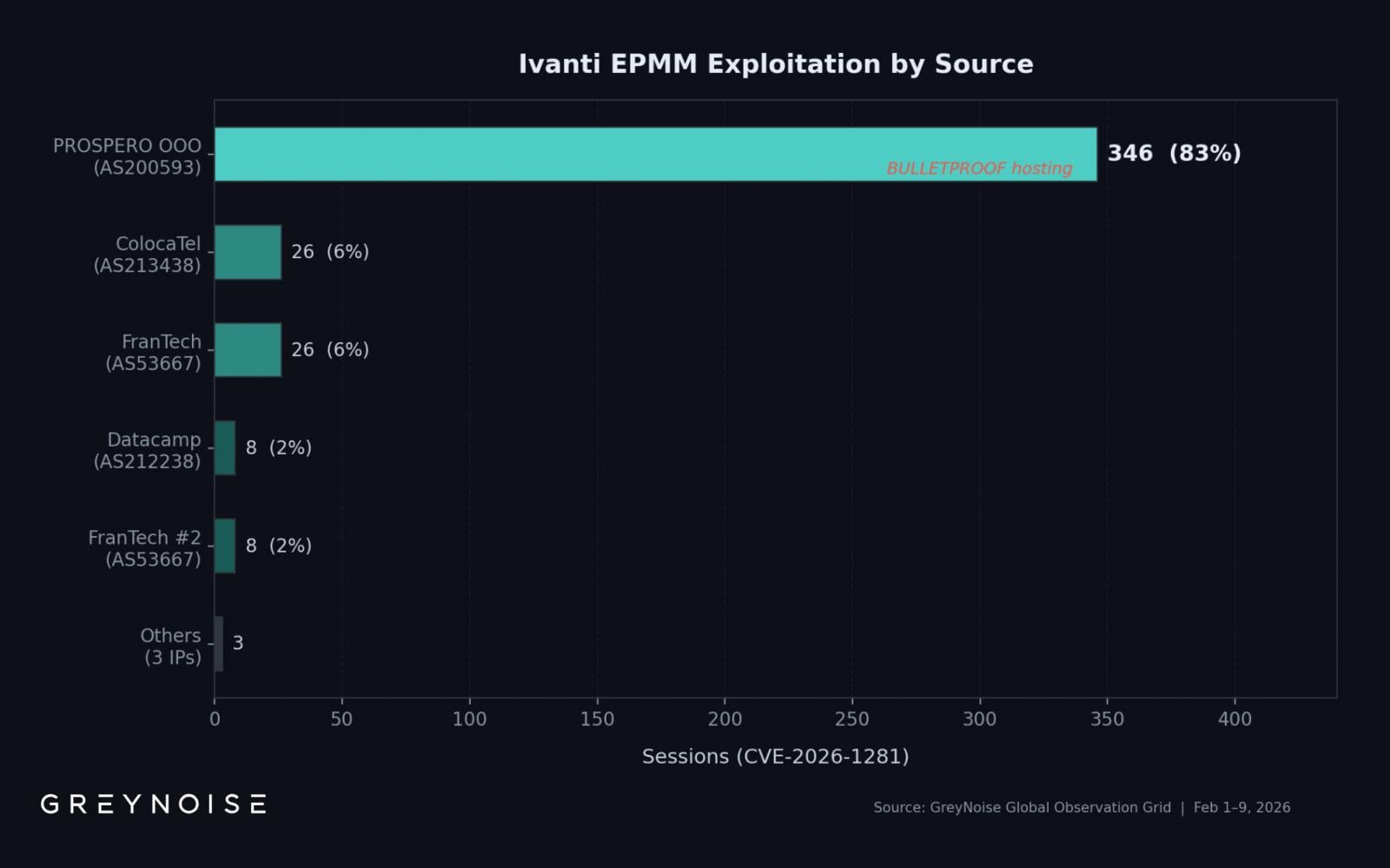

- GreyNoise는 두 취약점과 관련된 악용 활동의 83 % 이상을 차지하는 단일 IP 주소가 방탄 인프라에 호스팅되어 있음을 확인했습니다.

- 2월 1일~9일 사이에 GreyNoise는 417건의 악용 세션을 8개의 고유 출처 IP에서 관찰했으며, 이는 CVE‑2026‑21962와 CVE‑2026‑24061에 집중되었습니다.

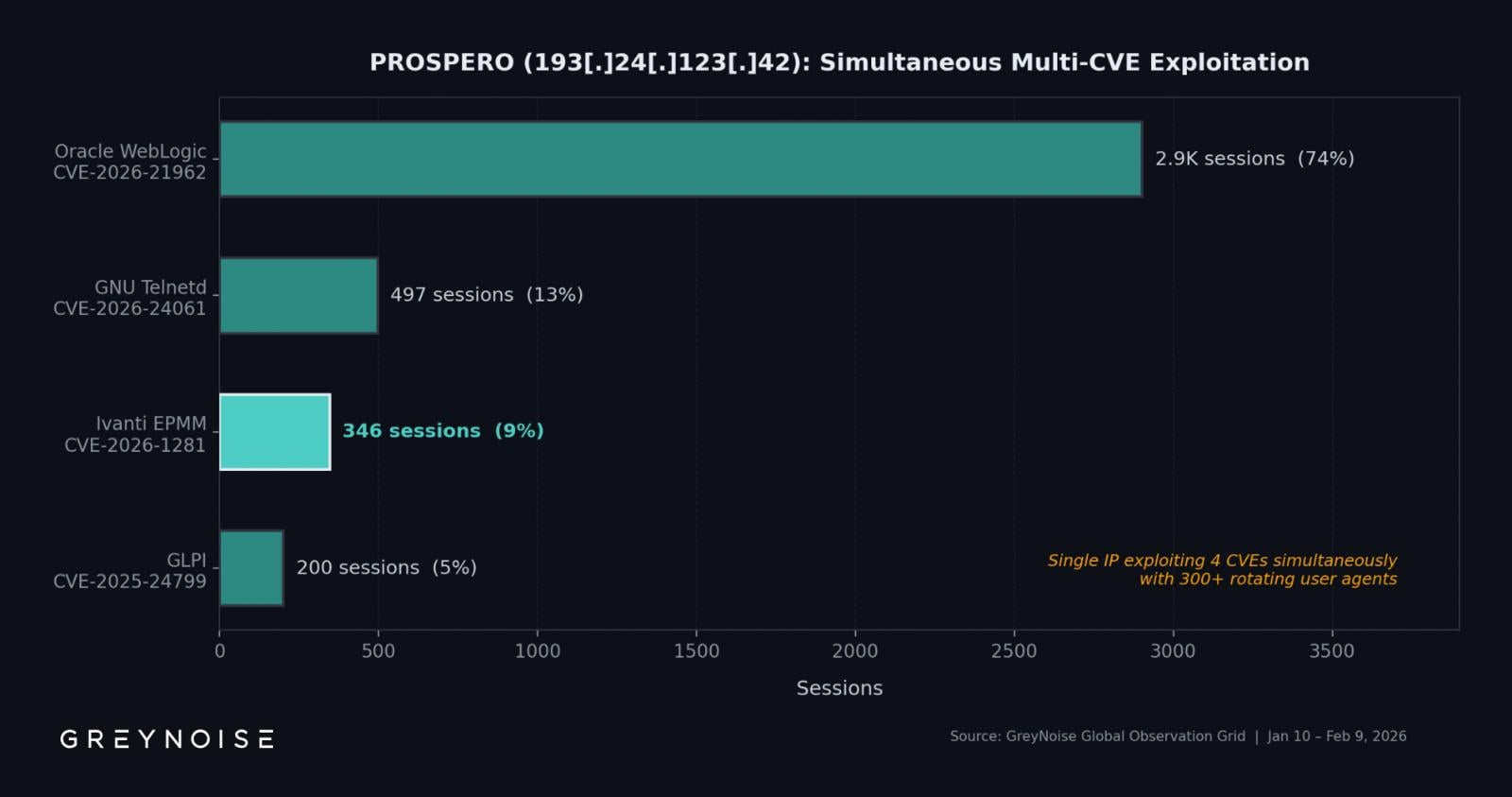

- 가장 많은 트래픽을 보인 출처 193.24.123.42는 **PROSPERO OOO (AS200593)**에 의해 호스팅되는 방탄 자율 시스템으로, 다양한 소프트웨어 제품을 표적으로 삼고 있습니다.

- 2월 8일에 급격한 급증이 있었으며, 하루에 269건의 세션이 기록되어 일 평균 22건 대비 13배에 달했습니다.

- 417건 중 **354건(85 %)**은 OAST‑스타일 DNS 콜백을 사용해 명령 실행 가능성을 확인했으며, 이는 초기 접근 브로커 활동을 의미합니다.

추가 지표

- 공개된 여러 IoC에는 **Windscribe VPN (185.212.171.0/24)**의 IP 주소가 포함되어 있으며, GreyNoise 텔레메트리에서 Oracle WebLogic 인스턴스를 스캔하는 것으로 보이지만 Ivanti 악용과는 연관되지 않았습니다.

- 연구원들은 PROSPERO OOO IP가 광범위하게 공개된 IOC 목록에 포함되지 않아, 공개된 지표만 차단하는 방어자는 주요 악용 출처를 놓칠 가능성이 높다고 지적했습니다.

악용 범위

동일 IP 주소가 동시에 세 가지 추가 취약점을 악용했습니다:

| 취약점 | 제품 | 세션 수 |

|---|---|---|

| CVE‑2026‑21962 | Oracle WebLogic | 2,902 |

| CVE‑2026‑24061 | GNU Inetutils Telnetd | 497 |

| CVE‑2025‑24799 | GLPI | (명시되지 않음) |

악용 활동은 완전 자동화된 것으로 보이며, 300개의 사용자 에이전트를 순환 사용합니다.

완화 권고사항

-

Ivanti의 CVE‑2026‑1281 및 CVE‑2026‑1340에 대한 임시 수정은 영구적인 해결책이 아닙니다. 회사는 올해 1분기에 EPMM 버전 12.8.0.0과 함께 완전 패치를 출시할 계획입니다.

-

완전 패치가 제공될 때까지 다음 RPM 패키지를 사용하는 것이 권장됩니다:

- RPM 12.x.0.x – EPMM 버전 12.5.0.x, 12.6.0.x, 12.7.0.x

- RPM 12.x.1.x – EPMM 버전 12.5.1.0, 12.6.1.0

(자세한 내용은 Ivanti 보안 권고서를 참고하십시오.)

-

공급업체는 가장 보수적인 접근법을 제안합니다: 새로운 EPMM 인스턴스를 구축하고 모든 데이터를 마이그레이션하는 것입니다. 자세한 절차는 여기에서 확인할 수 있습니다.