새로운 Progress ShareFile 결함을 pre‑auth RCE 공격에 연쇄시킬 수 있다

Source: Bleeping Computer

개요

Progress ShareFile이라는 엔터프라이즈급 보안 파일 전송 솔루션의 두 가지 취약점을 연계하면 영향을 받는 환경에서 인증되지 않은 파일 유출이 가능해집니다.

Progress ShareFile은 대기업 및 중견 기업에서 주로 사용하는 문서 공유 및 협업 제품입니다.

이러한 솔루션은 과거 Clop 데이터 절도 공격이 다음과 같은 버그를 이용한 사례에서 볼 수 있듯이 랜섬웨어 공격자들의 매력적인 표적이 됩니다.

공격 보안 회사 watchTowr의 연구원들은 Progress ShareFile 5.x 브랜치에 포함된 Storage Zones Controller (SZC) 구성 요소에서 인증 우회(CVE‑2026‑2699)와 원격 코드 실행(CVE‑2026‑2701) 취약점을 발견했습니다.

SZC는 고객이 데이터를 자체 인프라(온프레미스 또는 제3자 클라우드 제공업체) 또는 Progress 시스템에 저장하도록 허용함으로써 데이터에 대한 제어 권한을 확대합니다.

watchTowr의 책임 있는 공개 이후, 해당 문제들은 3월 10일에 출시된 Progress ShareFile 5.12.4에서 해결되었습니다.

공격 작동 방식

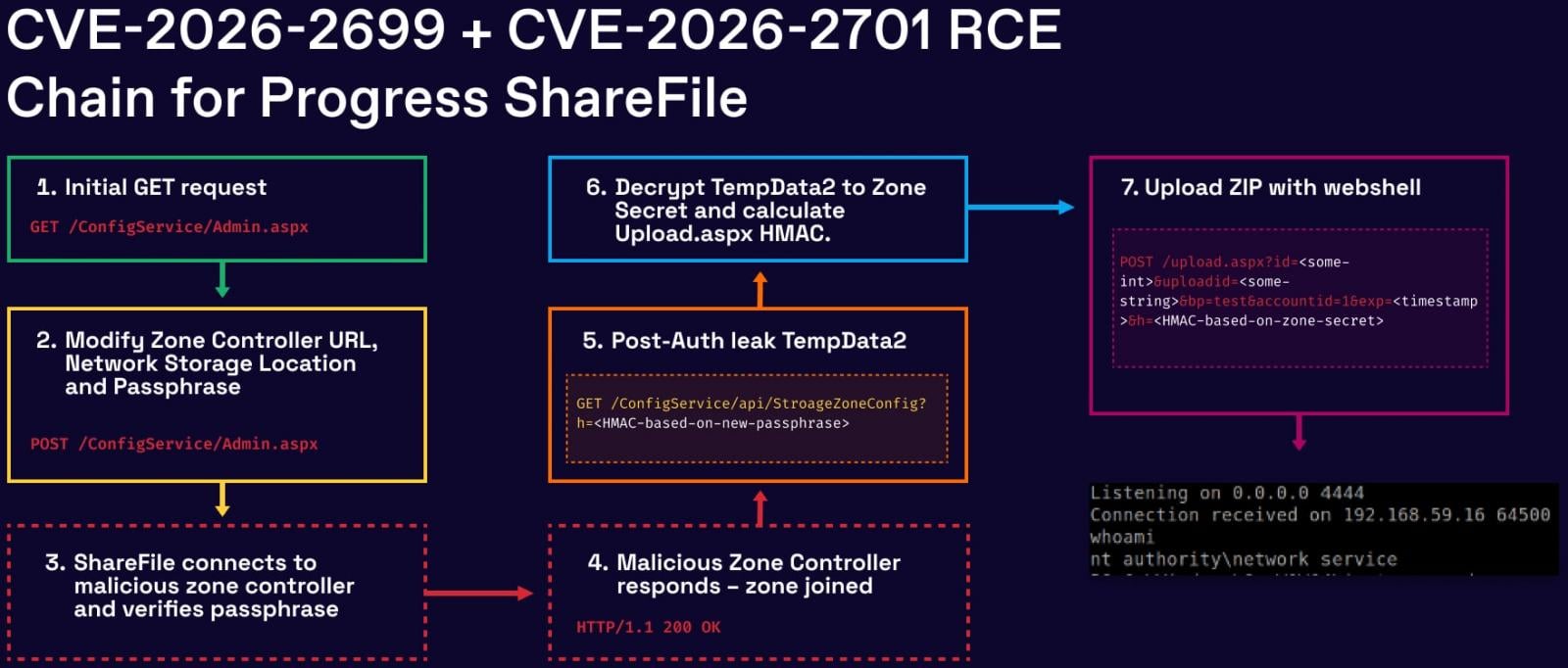

오늘 발표된 보고서에서 watchTowr 연구원들이 설명합니다 이 공격은 인증 우회 취약점인 CVE‑2026‑2699를 악용하는 것으로 시작합니다. 이 취약점은 HTTP 리다이렉트를 부적절하게 처리하여 ShareFile 관리자 인터페이스에 접근할 수 있게 합니다.

내부에 진입하면 공격자는 저장 영역(Storage Zone) 구성 설정을 수정할 수 있습니다. 여기에는 파일 저장 경로와 영역 암호문(passphrase) 및 관련 비밀과 같은 보안에 민감한 매개변수가 포함됩니다.

두 번째 결함인 CVE‑2026‑2701을 악용하면, 공격자는 파일 업로드 및 압축 해제 기능을 이용해 악성 ASPX 웹쉘을 애플리케이션의 웹루트에 배치함으로써 서버에서 원격 코드 실행을 얻을 수 있습니다.

연구원들은 이 익스플로잇이 작동하려면 공격자가 유효한 HMAC 서명을 생성하고 내부 비밀을 추출·복호화해야 한다고 지적합니다. 그러나 CVE‑2026‑2699를 이용해 암호문 관련 값을 설정하거나 제어할 수 있게 되면 이러한 단계는 실현 가능합니다.

Exploit 체인의 개요 – Source: WatchTowr

영향 및 노출

- watchTowr의 스캔에 따르면, 공개 인터넷에 노출된 30,000개의 Storage Zone Controller 인스턴스가 있습니다.

- ShadowServer Foundation은 현재 700개의 인터넷에 노출된 Progress ShareFile 인스턴스를 관찰하고 있으며, 대부분은 미국과 유럽에 위치하고 있습니다.

watchTowr는 두 취약점을 발견하고 2월 6일에서 13일 사이에 Progress에 보고했으며, 전체 익스플로잇 체인은 2월 18일에 Progress ShareFile 5.12.4에 대해 확인되었습니다. 공급업체는 3월 10일에 버전 5.12.4에서 보안 업데이트를 릴리스했습니다.

야생에서 활성화된 악용 사례는 아직 관찰되지 않았지만, 취약한 버전의 ShareFile Storage Zone Controller를 실행 중인 시스템은 즉시 패치해야 합니다. 체인의 공개는 위협 행위자를 유인할 가능성이 높기 때문입니다.