새로운 macOS 스틸러 캠페인이 ClickFix 공격에서 Script Editor를 사용

Source: Bleeping Computer

Overview

새로운 캠페인이 Atomic Stealer 악성코드를 macOS 사용자에게 전달하기 위해 Script Editor를 악용하고 있습니다. 이는 사용자를 Terminal에서 명령을 실행하도록 유도한 ClickFix 공격의 변형입니다.

Script Editor는 AppleScript와 JXA를 주로 작성하고 실행할 수 있는 macOS 내장 애플리케이션으로, 로컬 스크립트와 셸 명령을 실행할 수 있습니다. macOS 시스템에 사전 설치된 신뢰받는 애플리케이션입니다.

악성코드 전달을 위해 처음으로 악용된 사례는 아니지만, 연구진은 ClickFix 소셜 엔지니어링 기법과 결합될 경우 피해자가 Terminal에 직접 접근해 명령을 실행할 필요가 없다고 강조합니다.

Terminal 기반 변형이 널리 보고된 것과 별개로, macOS Tahoe 26.4는 ClickFix 공격을 차단하기 위한 경고를 표시하는 형태로 ClickFix 방어 기능을 추가했습니다.

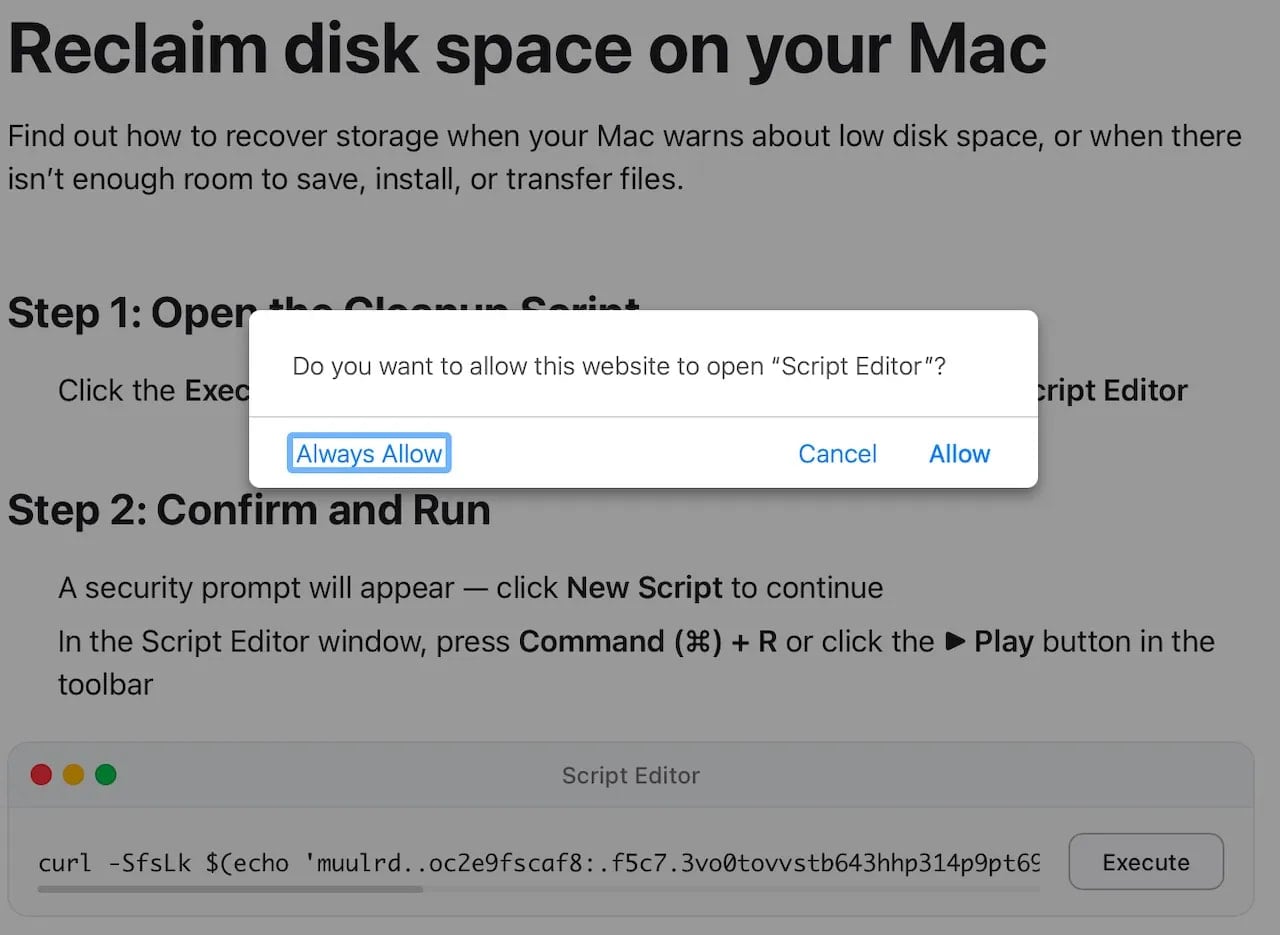

Jamf의 보안 연구원이 관찰한 새로운 Atomic Stealer 배포 캠페인에서는 해커들이 가짜 Apple 테마 사이트를 이용해 Mac 컴퓨터의 디스크 공간을 회복하는 가이드를 가장합니다. 이 페이지들은 정상적인 시스템 정리 지침처럼 보이지만 applescript:// URL 스킴을 사용해 Script Editor를 미리 채워진 실행 코드와 함께 실행하도록 합니다.

악성 웹 페이지가 Script Editor를 열도록 유도하는 프롬프트

Source: Jamf

악성 코드는 난독화된 curl | zsh 명령을 실행해 스크립트를 시스템 메모리에서 직접 다운로드하고 실행합니다.

curl | zsh스크립트는 다음과 같은 작업을 수행합니다.

- Base64‑인코딩되고 gzip‑압축된 페이로드를 디코딩합니다.

- 바이너리를

/tmp/helper에 다운로드합니다. xattr -c명령으로 보안 속성을 제거합니다.- 바이너리를 실행 가능하게 만든 뒤 실행합니다.

최종 페이로드는 Atomic Stealer (AMOS) 로 식별되는 Mach‑O 바이너리이며, 이는 다양한 유인책을 사용해 지난 1년간 ClickFix 캠페인에 광범위하게 배포된 상용 악성코드‑서비스입니다.

Targeted Data

Atomic Stealer는 다음과 같은 광범위한 민감 정보를 수집합니다.

- 키체인 항목

- 데스크톱 파일

- 브라우저 암호화폐 지갑 확장 프로그램

- 브라우저 자동완성 데이터, 비밀번호, 쿠키 및 저장된 신용카드 정보

- 시스템 정보

작년에는 AMOS가 지속적인 접근을 가능하게 하는 백도어 구성 요소를 추가했습니다.

Mitigation

- Script Editor 프롬프트를 고위험으로 간주하고, 출처를 완전히 이해하고 신뢰하지 않는 한 실행하지 마세요.

- macOS 문제 해결 가이드는 반드시 공식 Apple 문서만을 참고하세요.

- Apple Support Communities는 유용할 수 있지만, 사용자 생성 콘텐츠이므로 위험이 없다고 보장할 수 없습니다.

자동화된 펜테스팅은 6가지 표면 중 1가지만 커버합니다

이 백서에서는 여섯 가지 검증 표면을 매핑하고, 커버리지가 끝나는 지점을 보여주며, 실무자에게 모든 도구 평가를 위한 세 가지 진단 질문을 제공합니다.