새로운 GPUBreach 공격, GPU rowhammer를 통해 시스템 장악 가능

Source: Bleeping Computer

GPUBreach 공격 개요

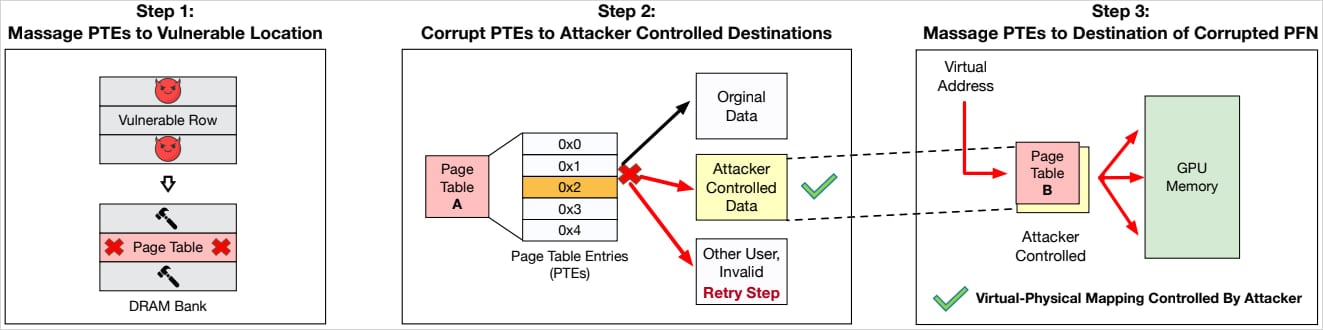

새로운 공격인 GPUBreach는 GPU GDDR6 메모리에서 Rowhammer 비트‑플립을 유도하여 권한을 상승시키고 전체 시스템을 장악할 수 있습니다. GPUBreach는 토론토 대학교 연구팀에 의해 개발되었으며, 자세한 내용은 4월 13일 오클랜드에서 열리는 IEEE Symposium on Security & Privacy에서 발표될 예정입니다.

연구진은 GDDR6에서 Rowhammer‑유도 비트 플립이 GPU 페이지 테이블(PTE)을 손상시켜 권한이 없는 CUDA 커널에 임의의 GPU 메모리 읽기/쓰기 접근을 부여할 수 있음을 증명했습니다.

GPUBreach 공격 단계 – 출처: 토론토 대학교

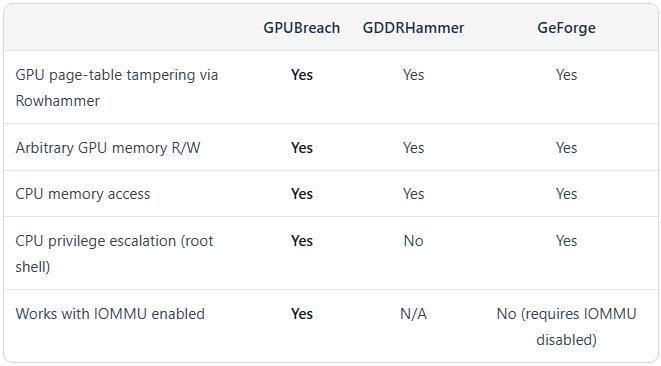

IOMMU는 직접 메모리 공격으로부터 보호하는 하드웨어 유닛입니다. 장치가 메모리에 접근할 수 있는 영역을 관리함으로써 접근을 제어하고 제한합니다. 대부분의 직접 메모리 접근(DMA) 공격에 대해 효과적인 방어 수단이지만, IOMMU는 GPUBreach를 막지 못합니다.

“GPUBreach는 GPU Rowhammer 공격이 단순한 데이터 손상을 넘어 실제 권한 상승까지 가능하게 한다”고 연구진은 설명합니다.

“GPU 페이지 테이블을 손상시킴으로써 권한이 없는 CUDA 커널이 임의의 GPU 메모리 읽기/쓰기를 얻고, 이를 NVIDIA 드라이버에서 새롭게 발견된 메모리 안전성 버그를 이용해 CPU 측 권한 상승으로 연결할 수 있다.”

“그 결과 IOMMU를 비활성화하지 않아도 루트 셸에 이르는 시스템 전체 장악이 가능해지며, 이는 기존 연구보다 더 강력한 위협이다.”

연구진의 자세한 내용 보기.

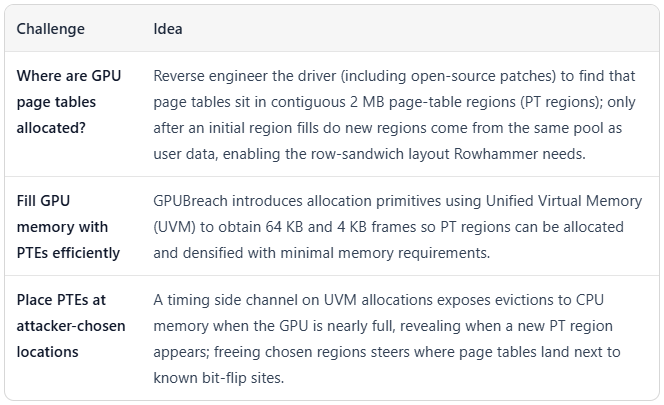

GPUBreach 작동 방식 개요 – 출처: 토론토 대학교

같은 연구진은 이전에 GPUHammer를 시연했으며, 이는 GPU에서 Rowhammer 공격이 실용적임을 최초로 보여주어 NVIDIA가 사용자에게 경고하고 GDDR6 메모리에서 이러한 시도를 차단하기 위해 시스템 레벨 오류 정정 코드(ECC) 완화를 활성화하도록 권고한 바 있습니다. GPUBreach는 위협을 한 단계 끌어올려 데이터 손상뿐 아니라 IOMMU가 활성화된 상태에서도 루트 권한을 획득할 수 있음을 입증했습니다.

연구진은 AI 개발 및 학습 워크로드에 널리 사용되는 NVIDIA RTX A6000 GPU(GDDR6)를 대상으로 결과를 시연했습니다.

다른 GPU 공격과의 비교 – 출처: 토론토 대학교

공개 및 완화 방안

- 토론토 대학교 연구진은 2025년 11월 11일에 NVIDIA, Google, AWS, Microsoft에 연구 결과를 보고했습니다.

- Google은 보고서를 확인하고 연구진에게 $600 버그 현상금을 지급했습니다.

- NVIDIA는 2025년 7월에 발표한 보안 공지를 업데이트하여 새로 발견된 공격 가능성을 포함할 수 있다고 밝혔습니다.

연구진이 시연한 바와 같이, GPU가 제어하는 메모리가 신뢰할 수 있는 드라이버 상태를 손상시킬 경우 IOMMU만으로는 충분하지 않으므로 해당 위험에 처한 사용자는 이 보안 조치에만 의존해서는 안 됩니다. 오류 정정 코드(ECC) 메모리는 단일 비트 플립을 수정하고 이중 비트 플립을 감지하는 데 도움이 되지만, 다중 비트 플립에 대해서는 신뢰할 수 없습니다. 궁극적으로 연구진은 ECC가 없는 일반 소비자용 GPU에서는 GPUBreach가 완전히 완화되지 않았다고 강조했습니다.

전체 작업 내용은 기술 논문과 재현 패키지 및 스크립트를 포함한 GitHub 저장소와 함께 4월 13일에 공개될 예정입니다.