새로운 CrystalRAT 멀웨어가 RAT, 스틸러 및 프랭크웨어 기능을 추가

Source: Bleeping Computer

개요

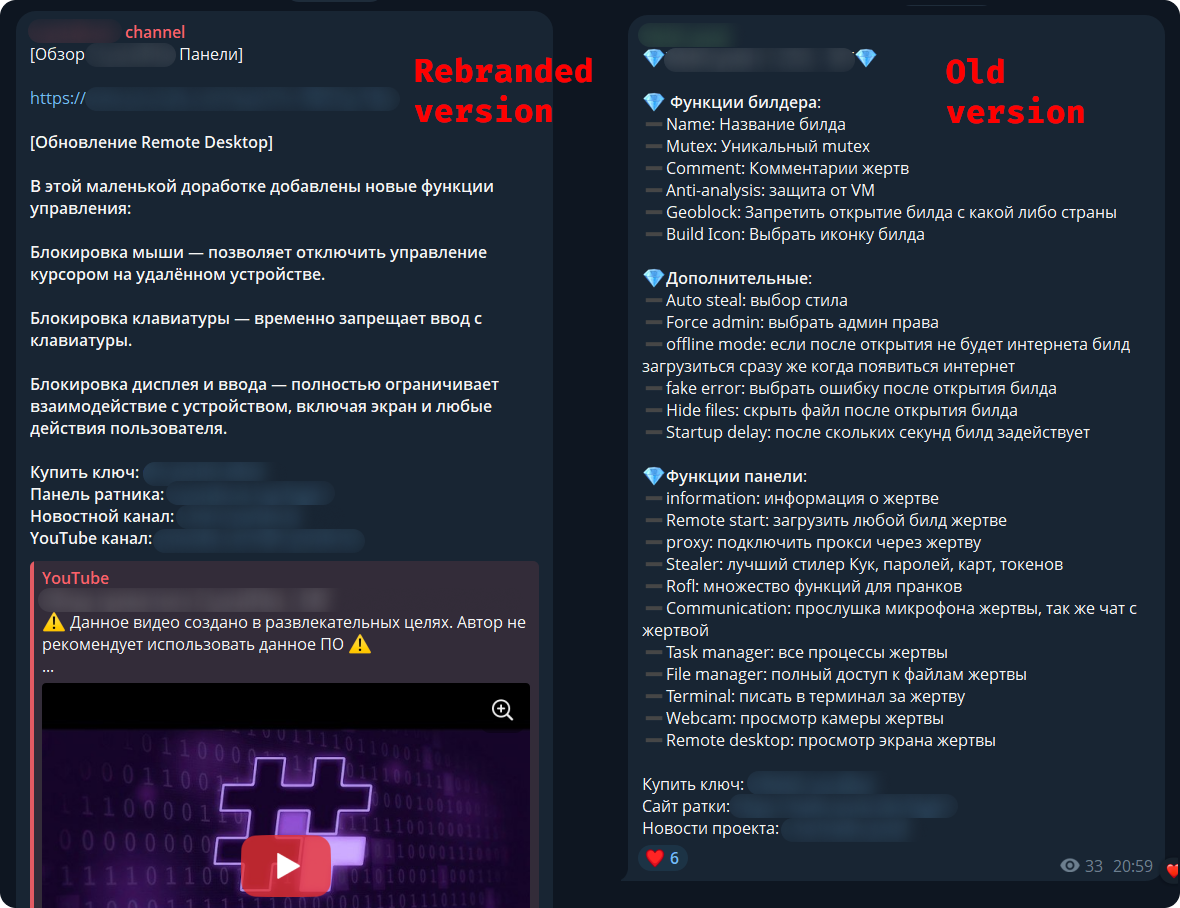

텔레그램에서 CrystalRAT이라는 새로운 Malware‑as‑a‑Service가 홍보되고 있으며, 원격 액세스, 데이터 절도, 키로깅, 클립보드 탈취 기능을 제공합니다. 이 악성코드는 1월에 등장했으며 단계별 구독 모델을 가지고 있고, 전용 YouTube 채널에서도 기능을 소개하며 광고되었습니다.

카스퍼스키 연구원들은 **WebRAT (Salat Stealer)**와 강한 유사성을 지적했는데, 동일한 패널 디자인, Go 기반 코드, 유사한 봇 기반 판매 시스템이 그것입니다. 데이터 절도 기능 외에도, CrystalRAT(일명 CrystalX)은 사용자를 짜증나게 하거나 방해하도록 설계된 다양한 프랭크웨어 기능을 포함하고 있습니다.

출처: 카스퍼스키

CrystalX RAT 상세 정보

카스퍼스키에 따르면, 이 악성코드는 사용자 친화적인 제어 패널과 자동화된 빌더 도구를 제공하며, 지오블로킹, 실행 파일 커스터마이징, 안티‑분석 기능(안티‑디버깅, VM 탐지, 프록시 탐지 등)과 같은 옵션을 지원합니다.

- 페이로드는 zlib‑압축 후 ChaCha20 대칭 스트림 암호로 암호화됩니다.

- 명령‑제어(C2) 서버와의 통신은 WebSocket을 통해 이루어지며, 호스트 정보를 전송해 프로파일링 및 감염 추적을 수행합니다.

- 인포스틸러 구성 요소(업그레이드로 일시 중단)는 ChromeElevator 도구를 이용해 Chromium 기반 브라우저뿐 아니라 Yandex와 Opera에서도 데이터를 수집합니다. 또한 Steam, Discord, Telegram과 같은 데스크톱 애플리케이션에서도 정보를 수집합니다.

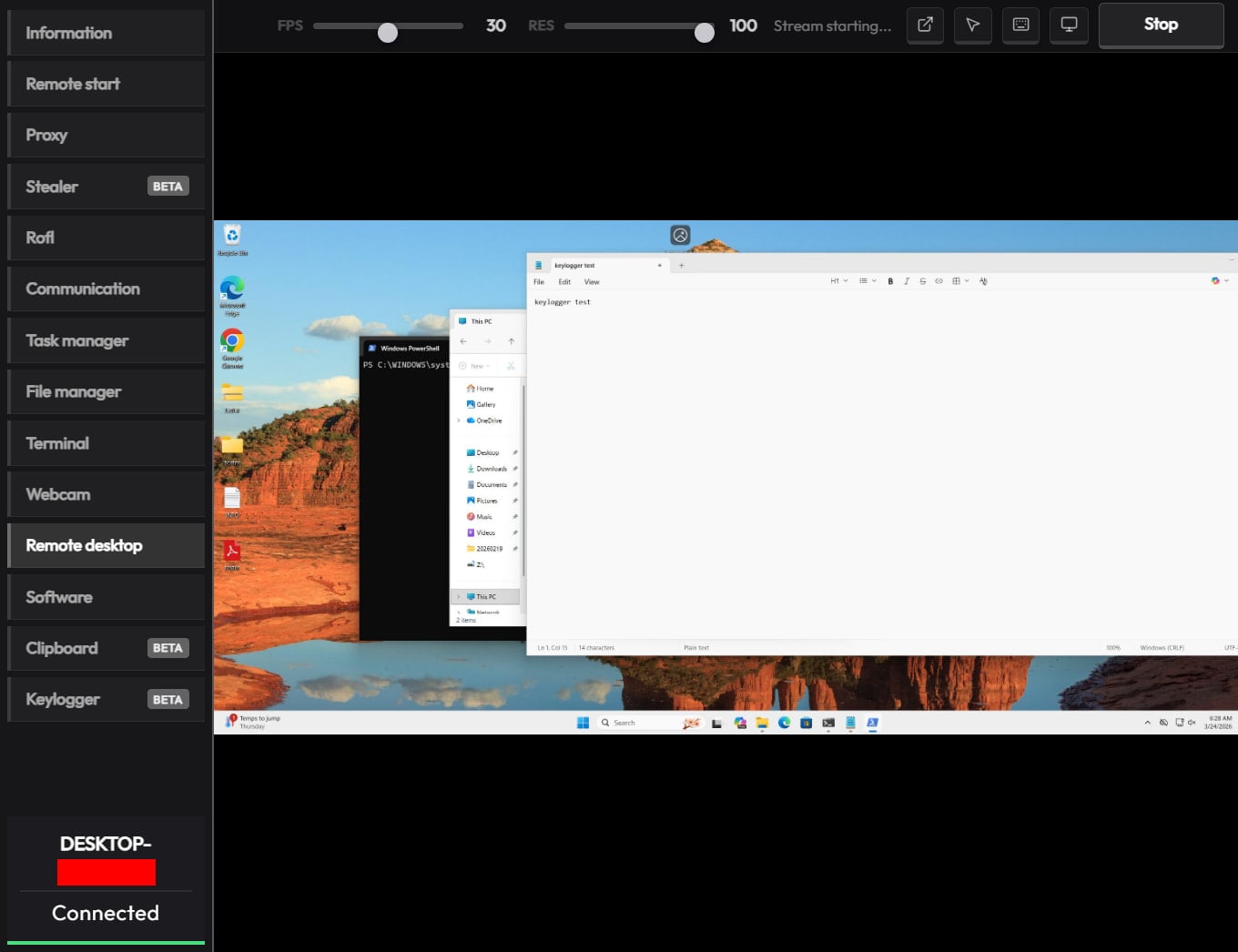

- 원격 액세스 모듈은 CMD 명령 실행, 파일 업로드/다운로드, 파일 시스템 탐색, 내장 VNC를 통한 실시간 제어를 지원합니다.

- 스파이웨어와 유사한 기능으로 마이크에서 비디오와 오디오를 캡처합니다.

- 키로거는 실시간으로 키 입력을 C2에 스트리밍하고, 클립보드 “클리퍼”는 정규식을 사용해 암호화폐 지갑 주소를 탐지해 공격자가 제어하는 주소로 교체합니다.

출처: 카스퍼스키

패키지에 “재미”를 더하다

CrystalX가 혼잡한 MaaS 시장에서 돋보이는 이유는 방대한 프랭크웨어 기능 세트에 있습니다. 카스퍼스키에 따르면, 이 악성코드는 다음과 같은 작업을 수행할 수 있습니다.

- 데스크톱 배경화면 변경

- 화면 회전을 다양한 각도로 전환

- 시스템 강제 종료

- 마우스 버튼 재매핑

- 입력 장치(키보드, 마우스, 모니터) 비활성화

- 가짜 알림 표시

- 커서를 임의의 화면 위치로 이동

- 데스크톱 아이콘, 작업 표시줄, 작업 관리자, 명령 프롬프트 실행 파일 등 구성 요소 숨김

- 공격자‑피해자 채팅 창 제공

이러한 기능은 직접적인 수익 창출을 늘리지는 않지만 제품을 차별화하고 스크립트 키디나 저숙련 위협 행위자를 끌어들일 수 있습니다. 또한 데이터 절도 모듈이 백그라운드에서 작동하는 동안 피해자를 교란하거나 주의를 분산시키는 데 활용될 수 있습니다.

완화 팁: 사용자는 온라인 콘텐츠와 상호작용할 때 주의를 기울이고, 신뢰할 수 없거나 비공식적인 출처에서 소프트웨어나 미디어를 다운로드하지 않아야 합니다.

추가 기술 세부 사항은 카스퍼스키 보고서를 참고하십시오: CrystalX RAT with prankware features.