LeakNet 랜섬웨어, 스텔스 공격에 ClickFix와 Deno 런타임 사용

Source: Bleeping Computer

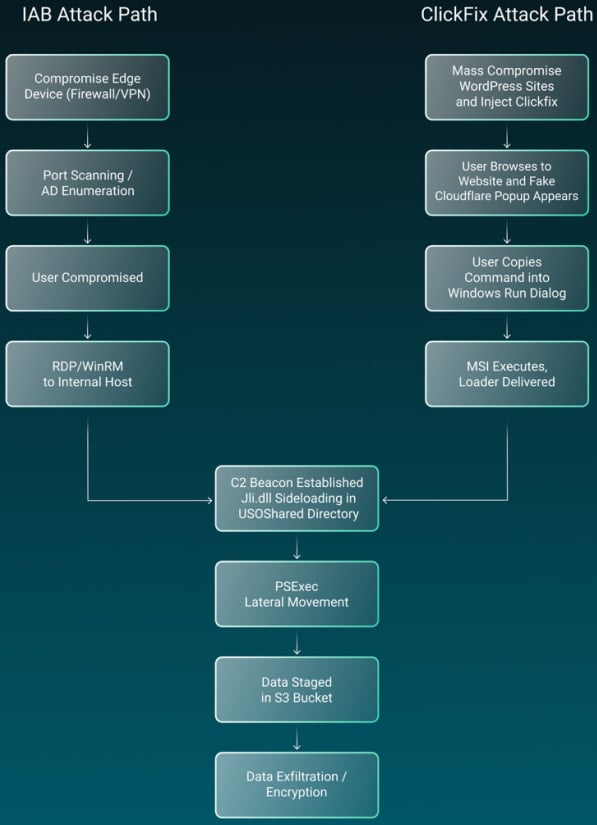

LeakNet 랜섬웨어 조직은 이제 ClickFix 기법을 사용해 기업 환경에 초기 접근을 시도하고, 오픈‑소스 Deno 런타임을 기반으로 한 악성 로더를 배포합니다.

공격자는 정품 Deno 실행 파일을 이용해 악성 페이로드를 시스템 메모리에서 직접 디코딩·실행함으로써 디스크에 남는 포렌식 증거를 최소화하고 탐지 가능성을 낮춥니다.

LeakNet 랜섬웨어

LeakNet은 2024년 말부터 활동을 시작한 비교적 최근의 랜섬웨어 위협 행위자입니다. 이 그룹은 월 평균 약 3건의 피해자를 목표로 하고 있지만, 새로운 전술을 도입하면서 규모가 확대될 가능성이 있습니다.

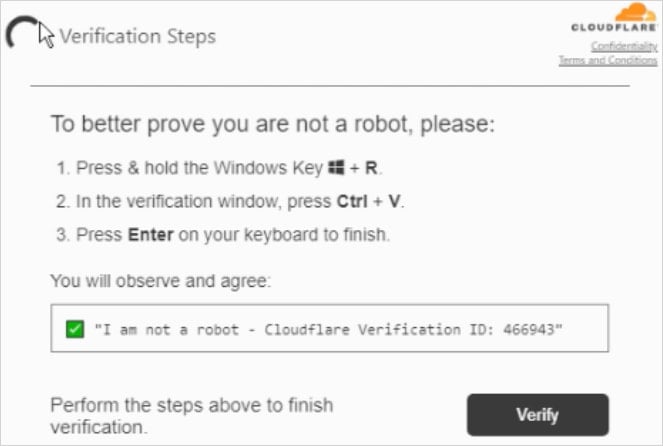

ClickFix 초기 접근 기법

ClickFix는 가짜 프롬프트를 통해 사용자를 속여 악성 명령을 실행하게 만드는 널리 사용되는 사회공학 공격입니다. 이 기법은 Termite와 Interlock 등 여러 랜섬웨어 그룹에 의해 채택되었습니다.

LeakNet의 경우, ClickFix 유인에 따라 Deno 기반 로더가 배포되어 JavaScript 페이로드를 시스템 메모리에서 실행합니다.

출처: ReliaQuest

Deno를 활용한 “Bring Your Own Runtime”(BYOR) 공격

ReliaQuest는 이 전술을 “bring your own runtime”(BYOR) 공격이라고 설명합니다. Deno는 정식 서명된 JavaScript/TypeScript 런타임으로, 브라우저 외부에서 코드를 실행할 수 있어 알려지지 않은 바이너리에 대한 차단 목록과 필터를 우회합니다.

“맞춤형 악성 로더를 배포하는 대신, 공격자는 정품 Deno 실행 파일을 설치하고 이를 이용해 악성 코드를 실행합니다.”라고 ReliaQuest는 설명합니다.

전체 분석 읽기.

관찰된 활동에서는 Deno 프로세스가 Visual Basic Script(VBS)와 PowerShell 스크립트를 통해 시작되었으며, 스크립트는 교묘하게 Romeo*.ps1와 Juliet*.vbs라는 이름을 사용했습니다.

Deno를 이용한 직접 메모리 실행은 핵심 요소로, 이 방식은 포렌식 아티팩트를 거의 남기지 않으며 일반 개발 작업처럼 보입니다.

사후 활용 행동

코드가 실행되면 다음을 수행합니다:

- 호스트 지문을 수집하고 고유한 피해자 ID를 생성합니다.

- 명령·제어(C2) 서버에 연결해 2단계 페이로드를 받아옵니다.

- 지속적인 폴링 루프를 실행해 C2로부터 새로운 명령을 수신합니다.

사후 활용 단계에서 LeakNet은 다음을 사용합니다:

- DLL 사이드로드 (예:

C:\ProgramData\USOShared에 있는 Java를 통해 로드되는jli.dll) - C2 비콘

klist열거를 통한 자격 증명 탐색- PsExec를 이용한 횡방향 이동

- Amazon S3 버킷을 악용한 페이로드 스테이징 및 데이터 유출

출처: ReliaQuest

탐지 기회

LeakNet의 공격 체인 일관성과 재현성은 방어자에게 여러 탐지 기회를 제공합니다:

- 일반 개발 환경 밖에서 실행되는 Deno

- 브라우저에서 시작된 의심스러운 “misexec” 실행

- 비정상적인 PsExec 사용

- 예상치 못한 Amazon S3로의 아웃바운드 트래픽

- 비정상적인 디렉터리에서 발생하는 DLL 사이드로드

이러한 지표를 모니터링하면 공격 수명 주기 초기에 LeakNet 활동을 식별하고 차단하는 데 도움이 됩니다.