해커가 이제 치명적인 F5 BIG‑IP 결함을 공격에 이용하고 있습니다, 지금 패치하세요

Source: Bleeping Computer

번역을 진행하려면 번역하고자 하는 전체 텍스트를 제공해 주세요. 해당 내용을 보내주시면 한국어로 번역해 드리겠습니다.

F5 BIG‑IP APM의 심각한 RCE 취약점

사이버보안 기업 F5 Networks는 BIG‑IP APM 서비스 거부(DoS) 취약점을 심각도 높은 원격 코드 실행(RCE) 결함으로 재분류했으며, 공격자들이 이를 이용해 패치되지 않은 장치에 웹쉘을 배포하고 있다고 경고했습니다.

BIG‑IP APM(Access Policy Manager)은 중앙 집중식 액세스 관리 프록시 솔루션으로, 관리자가 조직의 네트워크, 클라우드, 애플리케이션 및 API에 대한 사용자 접근을 안전하게 관리할 수 있도록 합니다.

이 결함은 CVE‑2025‑53521 로 추적됩니다. 인증되지 않은 공격자가 가상 서버에 액세스 정책이 구성된 BIG‑IP APM 시스템을 대상으로 할 경우 원격 코드 실행을 달성할 수 있습니다.

F5는 침해 지표(IOC) 를 공개했으며, 방어자들에게 BIG‑IP 시스템의 디스크, 로그 및 터미널 기록을 검사해 악성 활동 흔적을 확인할 것을 권고했습니다.

“이 알려진 취약점은 이전에 서비스 거부(DoS) 취약점으로 분류·패치되었습니다. 2026년 3월에 확보된 새로운 정보에 따라 원래 취약점이 RCE로 재분류됩니다. 원래 CVE에 대한 패치가 고정 버전에서 RCE를 해결하도록 검증되었습니다. 이 취약점이 취약한 BIG‑IP 버전에서 악용된 것으로 확인되었습니다.” F5가 경고 했으며, 이번 일요일에 발표된 권고 업데이트에 포함되었습니다.

“F5는 사고 대응 절차와 조직 고유의 포렌식 최선 실천 방안을 포함한 기업 보안 정책을 검토할 것을 강력히 권고합니다. 시스템 복구를 시도하기 전에 증거 수집 및 포렌식 절차를 준수하도록 정책을 확인하십시오.”라고 덧붙였습니다.

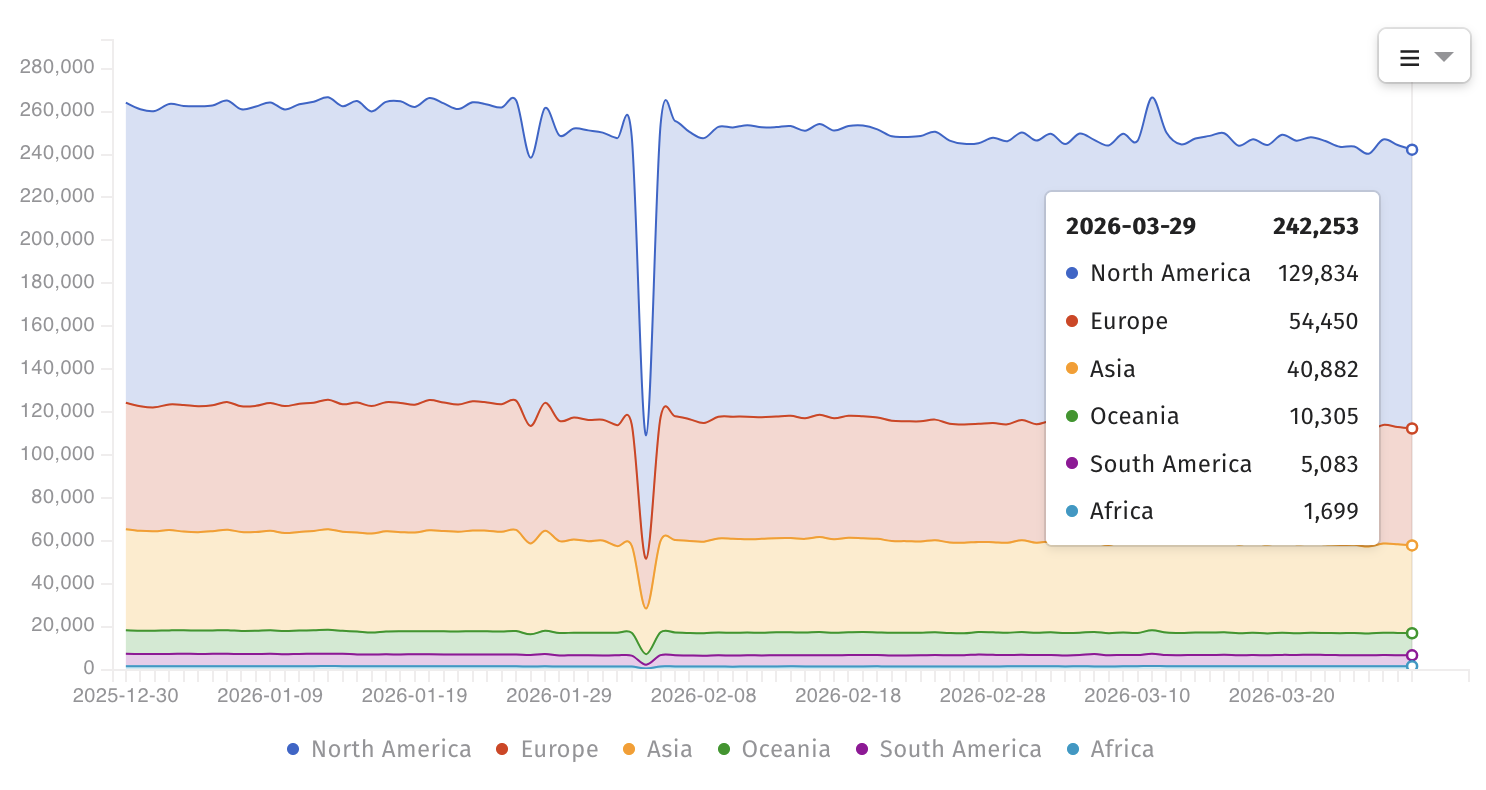

인터넷 위협 모니터링 비영리 단체 Shadowserver는 현재 온라인에 노출된 240,000개 이상의 BIG‑IP 인스턴스를 추적하고 있지만, 그 중 얼마나 많은 인스턴스가 취약한 구성인지 혹은 이미 CVE‑2025‑53521 공격에 대비해 보안이 강화되었는지는 알려지지 않았습니다.

미국 사이버보안 및 인프라 보안청(CISA) 역시 취약점을 추가 하여 활발히 악용되는 취약점 목록 에 포함시켰으며, 연방 기관에 3월 30일 월요일 자정까지 BIG‑IP APM 시스템을 보호하도록 명령했습니다.

“이 유형의 취약점은 악의적인 사이버 행위자들의 빈번한 공격 경로이며 연방 기업에 중대한 위험을 초래합니다.”라고 CISA는 경고했습니다.

“벤더 지침에 따라 완화 조치를 적용하고, 클라우드 서비스에 대한 BOD 22‑01 가이드를 따르거나, 완화 조치를 제공할 수 없는 경우 제품 사용을 중단하십시오.”

BIG‑IP 취약점의 역사적 악용 사례

최근 몇 년간 BIG‑IP 취약점은 국가 지원 해커와 사이버 범죄 조직에 의해 다음과 같이 악용되었습니다:

- 기업 네트워크 침해 – 이란 해커가 접근 권한을 판매

- 내부 서버 매핑 – CISA 해커가 F5 BIG‑IP 쿠키를 악용해 내부 서버를 매핑

- 데이터 삭제 악성코드 배포 – 가짜 F5 BIG‑IP 제로데이 경고 이메일

- 장치 탈취 – 새로운 BIG‑IP 버그가 장치 탈취를 가능하게 함

- 정보 탈취 – Steal

민감한 문서 – F5 BIG‑IP malware stealing data for years

F5는 Fortune 500 기술 대기업으로 사이버 보안, 애플리케이션 전달 네트워킹(ADN) 및 다양한 서비스를 전 세계 23,000개 이상의 고객에게 제공하며, Fortune 50 기업 중 48개사를 포함합니다.

자동화된 펜테스팅은 6가지 표면 중 1가지만 커버합니다

자동화된 펜테스팅은 경로가 존재함을 증명합니다. BAS는 귀하의 제어가 이를 차단하는지 증명합니다. 대부분의 팀은 하나만 실행하고 다른 하나는 실행하지 않습니다.

이 백서에서는 여섯 가지 검증 표면을 매핑하고, 커버리지가 종료되는 지점을 보여주며, 모든 도구 평가에 대해 실무자에게 세 가지 진단 질문을 제공합니다.