GitHub의 가짜 VS Code 알림이 개발자에게 악성코드를 퍼뜨리다

Source: Bleeping Computer

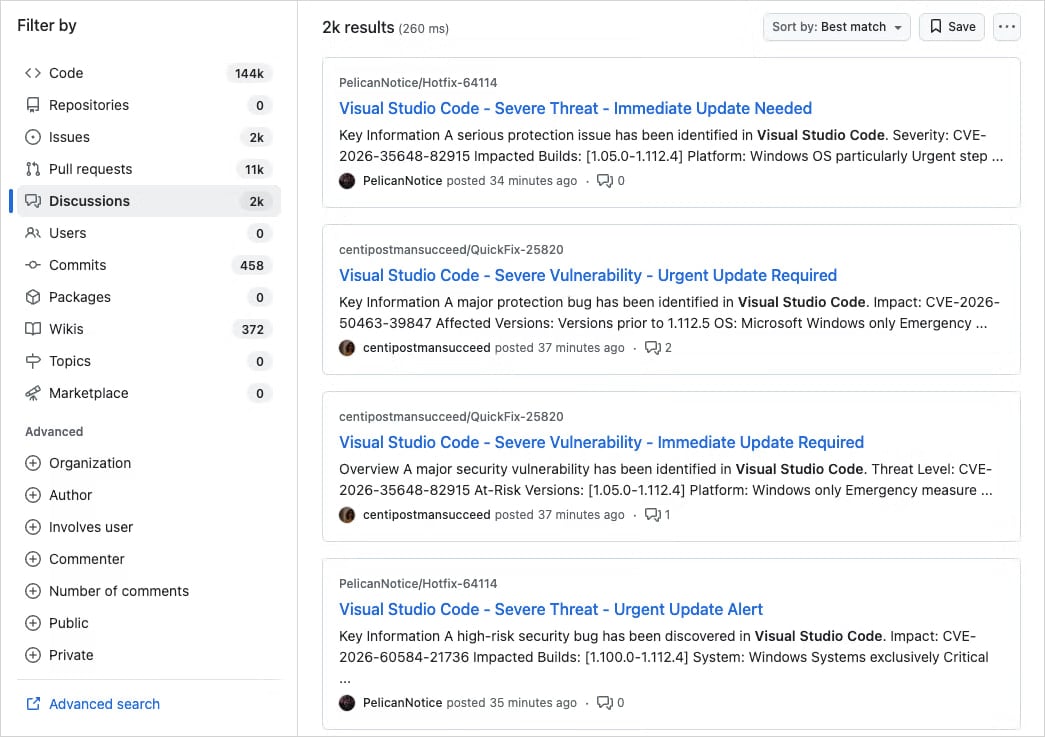

대규모 캠페인이 GitHub의 다양한 프로젝트 Discussions 섹션에 가짜 Visual Studio Code (VS Code) 보안 경고를 게시하여 개발자를 표적으로 삼고 있으며, 사용자를 속여 악성코드를 다운로드하도록 유도하고 있습니다. 이러한 스팸 게시물은 취약점 권고문 형태로 제작되며 “심각한 취약점 – 즉시 업데이트 필요”와 같은 현실적인 제목을 사용하고, 가짜 CVE ID와 긴급성을 강조하는 문구를 포함하는 경우가 많습니다. 많은 경우 위협 행위자는 실제 코드 유지보수자나 연구자를 가장해 신뢰성을 부여하려 합니다.

애플리케이션 보안 기업 Socket은 이번 활동이 좁은 범위의 기회주의적 공격이 아니라, 잘 조직된 대규모 작전의 일환으로 보인다고 말했습니다. 이 토론들은 새로 만든 계정이나 활동이 적은 계정으로부터 자동화된 방식으로 수천 개의 저장소에 몇 분 안에 게시되며, 태그된 사용자와 팔로워에게 이메일 알림을 대량으로 트리거합니다.

캠페인 개요

- 범위: 수천 개의 거의 동일한 게시물이 저장소 전반에 걸쳐 있어, 조직적인 스팸 캠페인임을 나타냅니다.

- 전달 메커니즘: GitHub Discussions는 참가자와 감시자에게 이메일 알림을 생성하여 악성 콘텐츠를 개발자들의 받은 편지함으로 직접 전달합니다.

- 위장: 게시물은 종종 실제 유지 관리자나 보안 연구원을 흉내 내어 신뢰성을 높입니다.

“초기 검색 결과 수천 개의 거의 동일한 게시물이 저장소 전반에 걸쳐 있어, 이는 고립된 사건이 아니라 조직적인 스팸 캠페인임을 나타냅니다,” Socket 연구원들이 이번 주에 발표한 보고서에서 말했습니다.

Technical Details

게시물에는 Google Drive와 같은 외부 서비스에 호스팅된, 영향을 받은 VS Code 확장 프로그램의 패치된 버전이라고 주장하는 링크가 포함되어 있습니다.

가짜 보안 경고가 GitHub Discussions에 표시됨

Source: Socket

악성 페이로드

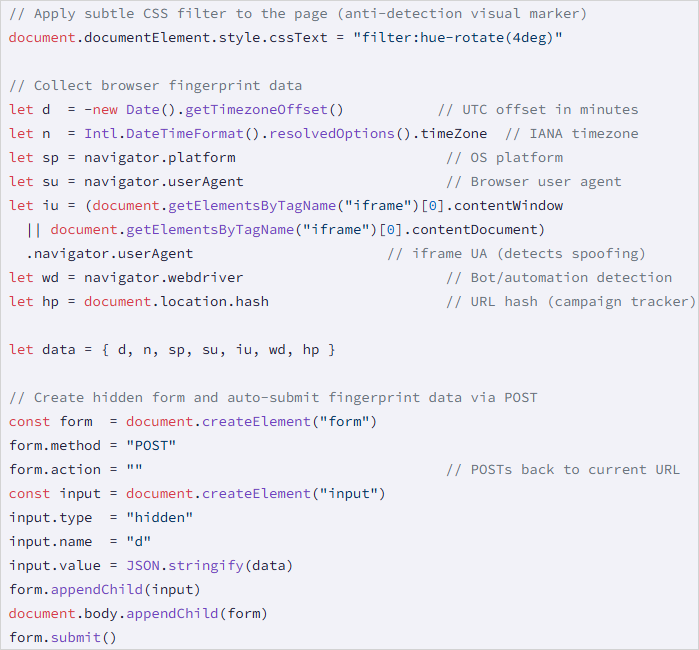

Google Drive 링크를 클릭하면 쿠키 기반 리디렉션 체인이 트리거되어 피해자를 drnatashachinn[.]com으로 이동시키며, 이 사이트는 JavaScript 정찰 스크립트를 실행합니다. 페이로드는 다음 정보를 수집합니다:

- 시간대

- 로케일

- 사용자 에이전트

- OS 상세 정보

- 자동화 여부 지표

수집된 데이터는 패키징되어 POST 요청을 통해 명령‑제어 서버로 전송됩니다.

디코드된 JS 페이로드

Source: Socket

이 단계는 트래픽‑배포 시스템(TDS) 필터링 레이어 역할을 하며, 두 번째 단계 페이로드를 전달하기 전에 대상을 프로파일링합니다. Socket은 두 번째 단계 페이로드를 포착하지 못했지만, JavaScript가 이를 직접 전달하거나 자격 증명을 탈취하려고 시도하지는 않는 것으로 확인했습니다.

Historical Context

- March 2025: 가짜 보안 알림을 이용해 12,000개의 GitHub 저장소를 대상으로 대규모 피싱 캠페인이 진행되었습니다. 이 알림은 개발자를 속여 악성 OAuth 앱을 승인하도록 유도했으며, 이를 통해 공격자는 해당 계정에 접근할 수 있었습니다. 자세한 내용은 BleepingComputer 기사여기에서 확인할 수 있습니다.

- June 2024: 위협 행위자들이 GitHub의 이메일 시스템을 악용해 스팸 댓글 및 풀 리퀘스트를 통해 대상자를 피싱 페이지로 유도했습니다. 관련 BleepingComputer 보도는 여기에서 확인할 수 있습니다.

완화 권고 사항

GitHub에서 보안 경고를 받았을 때:

-

취약점 식별자 확인

- National Vulnerability Database (NVD), CISA의 알려진 악용 취약점 카탈로그, 또는 MITRE의 Common Vulnerabilities and Exposures (CVE) 프로그램과 같은 권위 있는 출처에서 CVE ID를 확인합니다.

-

링크 면밀히 검토

- 특히 공식 VS Code 확장 배포에 사용되지 않는 서비스(예: Google Drive)에서 제공되는 외부 다운로드 링크에 주의합니다.

-

경고 신호 감지

- 확인할 수 없는 CVE, 무관한 사용자들을 대량 태깅하는 행위, 즉각적인 조치를 촉구하는 긴박한 문구 등은 사기의 일반적인 징후입니다.

-

알림 노출 제한

- 대량 태깅 스팸의 영향을 줄이기 위해 GitHub 알림 설정을 조정합니다.

경고의 정당성을 잠시 검토하고 위의 검증 절차를 따르면, 개발자는 이러한 캠페인의 피해 위험을 낮출 수 있습니다.