Device code 피싱 공격, 새로운 키트가 온라인에 퍼지면서 37배 급증

Source: Bleeping Computer

OAuth 2.0 디바이스 인증 부여 흐름을 악용해 계정을 탈취하는 디바이스 코드 피싱 공격이 올해 37배 이상 급증했습니다.

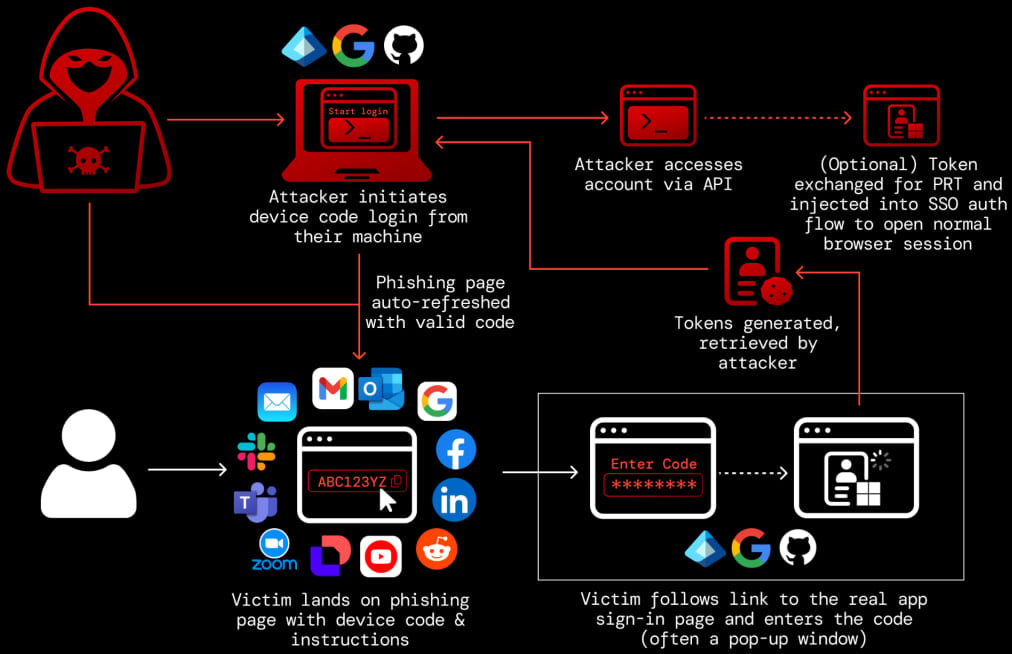

이러한 유형의 공격에서 위협 행위자는 서비스 제공자에게 디바이스 인증 요청을 보내고 코드를 받으며, 이 코드를 다양한 구실로 피해자에게 전달합니다. 피해자는 정식 로그인 페이지에 코드를 입력하도록 속아 공격자의 디바이스가 유효한 액세스 토큰과 리프레시 토큰을 통해 계정에 접근하도록 허가하게 됩니다.

이 흐름은 입력 옵션이 제한된 디바이스(예: IoT 기기, 프린터, 스트리밍 장치, 스마트 TV 등)를 간편하게 연결하도록 설계되었습니다.

디바이스 코드 피싱 흐름

출처: Push Security

디바이스‑코드 피싱 기법은 2020년에 처음 문서화되었지만, 악의적인 악용은 몇 년 뒤에 기록되었으며 국가 지원 해커와 금전적 동기를 가진 행위자 모두에 의해 사용되었습니다 [1, 2, 3, 4].

Push Security 연구원들은 이러한 공격 사용이 급격히 증가하고 있음을 관찰했으며, 사이버 범죄자들 사이에서 널리 채택되고 있다고 경고했습니다.

“2026년 3월 초, 우리는 올해 연구팀이 탐지한 디바이스‑코드 피싱 페이지가 15배 증가한 것을 확인했으며, 여러 키트와 캠페인이 추적되고 있습니다 — 현재 가장 두드러진 키트는 EvilTokens로 확인되었습니다. 그 수치는 현재 37.5배로 상승했습니다.” – Push Security

이번 주 초, 위협 탐지 및 대응 회사인 Sekoia는 EvilTokens 피싱‑as‑a‑service (PhaaS) 운영에 대한 연구를 발표했습니다. 연구원들은 이것이 디바이스‑코드 피싱을 “민주화”하여 숙련도가 낮은 사이버 범죄자도 사용할 수 있게 만든 대표적인 피싱 키트라고 강조했습니다.

피싱 키트 현황

Push Security는 EvilTokens가 이 기법의 주류 채택을 이끈 주요 동인이라고 언급하지만, EvilTokens가 차단될 경우 더 눈에 띄게 될 수 있는 여러 다른 플랫폼도 같은 시장에서 경쟁하고 있습니다:

- VENOM – 장치 코드 피싱과 AiTM 기능을 모두 제공하는 폐쇄형 PhaaS 키트. 장치 코드 구성 요소는 EvilTokens 복제본으로 보입니다.

- SHAREFILE – Citrix ShareFile 문서 전송을 테마로 한 키트로, 파일 공유를 시뮬레이션하고 장치 코드 흐름을 트리거하기 위해 Node 기반 백엔드를 사용합니다.

- CLURE – 회전하는 API 엔드포인트와 안티봇 게이트를 사용하며, SharePoint 테마의 미끼와 DigitalOcean에 구축된 백엔드 인프라를 갖추고 있습니다.

- LINKID – Cloudflare 챌린지 페이지와 자체 호스팅 API를 활용하고, Microsoft Teams와 Adobe 테마의 미끼를 사용합니다.

- AUTHOV – workers.dev에 호스팅된 키트로, 팝업 기반 장치 코드 입력과 Adobe 문서 공유 미끼를 사용합니다.

- DOCUPOLL – GitHub Pages와 workers.dev에 호스팅된 키트로, 실제 페이지 복제본을 주입한 DocuSign 워크플로를 모방합니다.

- FLOW_TOKEN – Tencent Cloud 백엔드 인프라를 이용한 workers.dev 호스팅 키트이며, HR 및 DocuSign 테마의 미끼와 팝업 기반 흐름을 제공합니다.

- PAPRIKA – Microsoft 로그인 복제 페이지와 Office 365 브랜딩, 가짜 Okta 푸터를 사용한 AWS S3 호스팅 키트입니다.

- DCSTATUS – 일반적인 Microsoft 365 “Secure Access” 미끼와 제한된 가시적 인프라 마커만을 가진 최소형 키트입니다.

- DOLCE – Dolce & Gabbana 테마의 미끼를 가진 Microsoft PowerApps 호스팅 키트로, 널리 사용되기보다는 일회성 혹은 레드팀 스타일 구현일 가능성이 높습니다.

Push Security는 또한 DOCUPOLL 키트가 작동하는 방식을 보여주는 영상을 공개했습니다. 위협 행위자는 DocuSign 브랜딩과 계약을 가장한 미끼를 사용해 피해자에게 Microsoft Office 애플리케이션에 로그인하도록 요청합니다.

전체적으로 최소 열한 개의 피싱 키트가 사이버 범죄자에게 이러한 유형의 공격을 제공하고 있으며, 모두 현실적인 SaaS 테마 미끼, 안티봇 보호 및 클라우드 플랫폼 호스팅을 사용합니다.

완화 권고사항

디바이스 코드 피싱 공격을 차단하기 위해 Push Security는 다음을 제안합니다:

- 필요하지 않을 때 흐름 비활성화 – 조건부 액세스 정책을 적용하여 디바이스 인증 부여(Device Authorization Grant)를 필요하지 않은 계정에 대해 차단합니다.

- 인증 로그 모니터링 – 예상치 못한 디바이스 코드 인증 이벤트, 비정상적인 IP 주소, 이상한 세션 패턴을 확인합니다.

- MFA 적용 – 모든 디바이스 코드 흐름에 다중 인증을 요구하여 추가 검증 단계를 추가합니다.

이러한 제어를 구현하면 성공적인 디바이스 코드 피싱 캠페인의 위험을 크게 줄일 수 있습니다.