‘Sorry’ 랜섬웨어 공격에서 대규모로 악용된 중대한 cPanel 취약점

Source: Bleeping Computer

개요

새롭게 공개된 cPanel 취약점 CVE‑2026‑41940이 대량으로 악용되어 “Sorry” 랜섬웨어 공격에서 웹사이트를 침해하고 데이터를 암호화하고 있습니다.

이번 주에 WHM 및 cPanel 긴급 업데이트가 발표되어, 공격자가 제어판에 접근할 수 있게 하는 중요한 인증 우회 결함을 수정했습니다.

WHM과 cPanel은 서버 및 웹사이트 관리를 위한 리눅스 기반 웹 호스팅 제어판입니다. WHM은 서버 수준의 제어를 제공하고, cPanel은 관리자에게 웹사이트 백엔드, 웹메일 및 데이터베이스에 대한 접근 권한을 부여합니다.

배포 직후, 해당 결함이 제로데이로서 실제 공격에 적극 활용되고 있다는 보고가 있었으며, 공격 시도는 2월 말까지 거슬러 올라갑니다.

인터넷 보안 감시 기관 Shadowserver는 현재 진행 중인 공격으로 최소 44,000개의 cPanel을 실행 중인 IP 주소가 침해당했다고 보고했습니다. Source

cPanel 결함이 Sorry 랜섬웨어 공격에 악용됨

다수의 출처가 BleepingComputer에 알려온 바에 따르면, 해커들은 목요일부터 cPanel 결함을 이용해 서버에 침투하고 “Sorry” 랜섬웨어용 Go 기반 Linux 암호화 프로그램을 배포하고 있습니다. 암호화 프로그램 샘플은 VirusTotal에서 확인할 수 있습니다.

BleepingComputer 포럼(BleepingComputer 포럼)에도 피해자들이 암호화된 파일 샘플과 랜섬노트를 공유하면서, 여러 사이트가 침해당했다는 보고가 이어지고 있습니다.

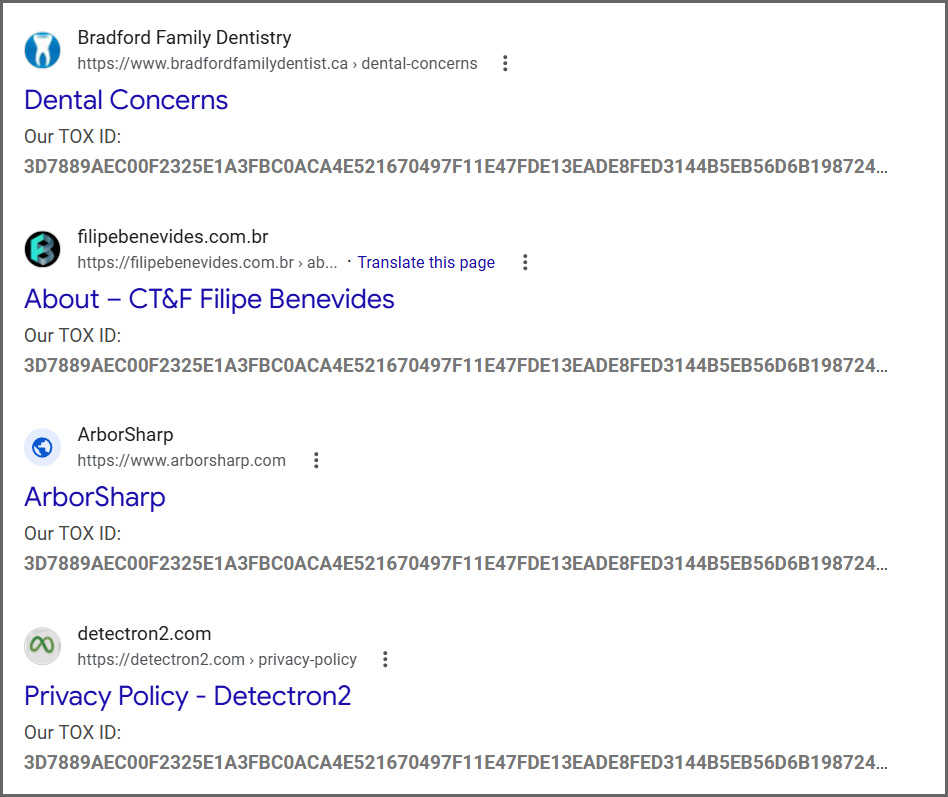

그 이후로 광범위한 악용이 관찰되고 있으며, 이미 수백 개의 침해된 사이트가 Google에 색인되었습니다:

Source: BleepingComputer

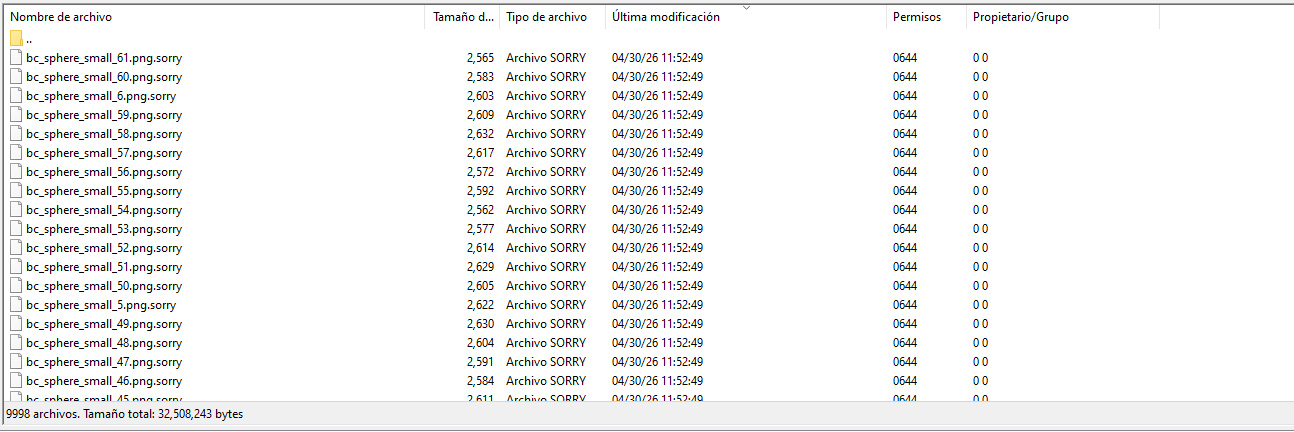

Sorry 랜섬웨어 암호화 프로그램은 Linux 전용으로 설계되었으며, 암호화된 모든 파일에 .sorry 확장자를 추가합니다.

Source: diozada on the BleepingComputer forums

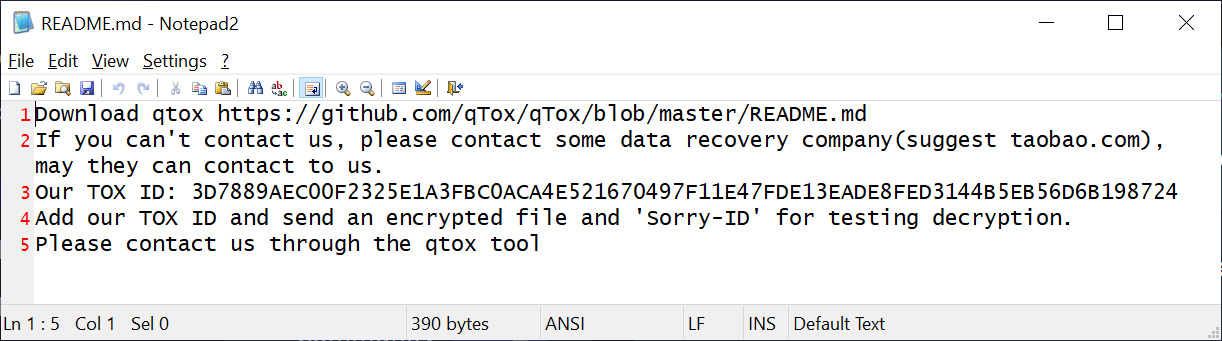

BleepingComputer에 따르면, 이 랜섬웨어는 파일 암호화에 ChaCha20 스트림 암호를 사용하고, 암호화 키는 내장된 RSA‑2048 공개키로 보호됩니다. 랜섬웨어 전문가 Rivitna는 해당 RSA‑2048 개인키 없이는 복호화가 불가능하다고 확인했습니다:

“RSA‑2048 개인키 없이는 복호화가 불가능합니다.” – 포럼의 Rivitna 발언

각 침해된 폴더에는 README.md라는 이름의 랜섬노트가 생성되어, 피해자에게 Tox를 통해 위협자와 연락해 금액을 협상하도록 안내합니다. 노트는 모든 피해자에게 동일하며, 다음과 같은 Tox ID를 포함합니다:

3D7889AEC00F2325E1A3FBC0ACA4E521670497F11E47FDE13EADE8FED3144B5EB56D6B198724

Source: BleepingComputer

2018년에도 .sorry 확장자를 추가하는 HiddenTear 암호화 프로그램을 사용한 랜섬웨어 캠페인이 있었지만, 현재 캠페인은 다른 암호화 프로그램을 사용하며 서로 관련이 없습니다.

완화

모든 cPanel 및 WHM 사용자는 가능한 보안 업데이트를 즉시 설치하도록 권고됩니다:

공격이 이제 막 시작되었으며, 향후 며칠 및 몇 주 동안 악용이 증가할 것으로 예상됩니다.