프롬프트 인젝션으로부터 Amazon Bedrock 에이전트를 보호하기 위한 5가지 모범 사례

Source: Dev.to

Amazon Bedrock는 생성형 및 에이전트형 AI를 그 어느 때보다 쉽게 채택할 수 있게 합니다. 하지만 조직이 비즈니스 워크플로우 전반에 자율적인 Bedrock Agent를 배포하면서, 프롬프트 인젝션 공격이 새로운 핵심 위협으로 떠올랐습니다. 이는 전통적인 코드 취약점이 아니라 에이전트의 사고, 추론, 행동 방식을 목표로 합니다.

클래식 사이버 공격과 달리, 프롬프트 인젝션은 이메일, 문서, 혹은 검색된 지식 안에 은밀히 숨겨진 정교한 입력을 통해 에이전트의 행동을 조작합니다. 그 결과는? 무단 행동, 데이터 유출, 그리고 AI 자동화에 대한 신뢰 붕괴입니다.

Bedrock Agent를 안전하게 확장하려면 보안이 에이전트‑인식적이고 다계층이어야 합니다. 아래는 프롬프트 인젝션에 대비해 모든 조직이 구현해야 할 다섯 가지 핵심 모범 사례입니다.

Amazon Bedrock Agent 보안을 위한 모범 사례

1. 고위험 작업에 인간 승인 요구

Bedrock Agent 작업 그룹 내에서 변형되거나 민감한 작업에 대해 사용자 확인을 활성화합니다. 에이전트가 조작되더라도 인간 승인 단계가 프롬프트 인젝션을 우회할 수 없는 안전 장치를 제공합니다.

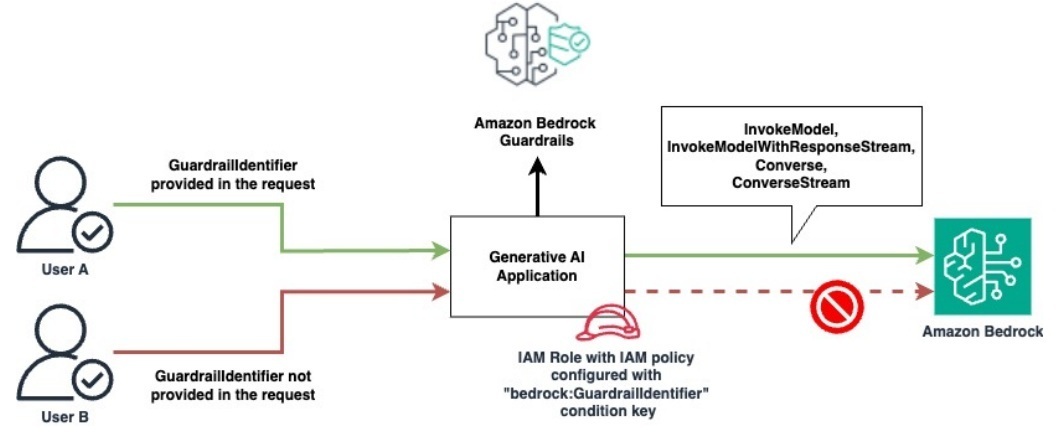

2. 모든 입력 및 출력에 Amazon Bedrock Guardrails 적용

Bedrock Guardrails를 사용해 들어오는 콘텐츠와 에이전트 응답을 모두 중재합니다. RAG 출력 및 타사 API 응답을 포함한 모든 신뢰할 수 없는 데이터를 사용자 입력으로 적절히 태깅하여 숨겨진 명령이 모델에 도달하기 전에 필터링되도록 합니다.

3. 명확한 데이터 경계가 있는 안전한 프롬프트 엔지니어링 적용

시스템 프롬프트를 설계할 때 에이전트가 처리된 콘텐츠 안에 삽입된 명령을 무시하도록 명시적으로 지시합니다. 논스(nonce)와 엄격한 컨텍스트 분리와 같은 기법을 활용해 다단계 워크플로우 중 데이터와 명령을 혼동하지 않도록 합니다.

4. 실행 전 에이전트 계획 검증

plan‑verify‑execute와 같은 맞춤형 오케스트레이션 전략을 도입해 에이전트가 원래 의도와 일치하는 행동만 수행하도록 합니다. 이를 통해 삽입된 명령이 실행 중에 워크플로우를 탈취하는 것을 방지합니다.

5. 입력, 출력, 행동을 지속적으로 모니터링

에이전트 행동에 대한 포괄적인 로깅 및 이상 탐지를 구현합니다. 에이전트에 들어가는 내용, 나오는 내용, 수행하는 행동을 모두 모니터링해 의심스러운 패턴을 실제 피해가 발생하기 전에 감지합니다.

결론

Amazon Bedrock Agent 보안은 혁신을 제한하는 것이 아니라 신뢰를 보호하는 일입니다. 에이전트‑특화 방어책과 검증된 보안 관행을 결합한 조직이 AI 자동화를 안전하게 확장할 최적의 위치에 서게 됩니다.

Cloudelligent는 AWS Advanced Consulting Partner로서 Guardrails 구성, 안전한 프롬프트 엔지니어링, 실시간 모니터링을 통해 기업이 Amazon Bedrock Agent 배포를 안전하게 할 수 있도록 지원합니다.

Bedrock Agent를 프롬프트 인젝션으로부터 강화할 준비가 되셨나요? 무료 보안 평가를 예약하고 공격자가 악용하기 전에 AI 투자를 보호하세요.